自動ログオンヘルパー

PAM360は、リモートシステムおよびアプリケーションのパスワードを保存します。通常、組織はリモート デスクトップ アプリケーション、Putty、SecureCRT などのツールを使用して、リモート ターゲット システムに接続します。PAM360の自動ログオンゲートウェイ機能は、プレーン テキストでパスワードを処理する必要なく、リモートのターゲットシステムやアプリケーションに自動的に接続するオプションを提供します。

1.自動ログオンゲートウェイ機能の仕組み

PAM360には、RDP、SSH、およびSQLゲートウェイエンジンがバンドルされています。この機能により、ユーザーはブラウザ内からリモート端末セッションを起動できるようになります。[接続]タブから呼び出されるすべてのセッションは開始され、PAM360サーバーを介してトンネリングされます。これにより、管理者はラップトップやデスクトップなどのエンド ユーザー システムの RDP、SSH、SQL 権限を無効にすることができますが、ユーザーはトンネルされたリモート セッションを通じてターゲット システムにアクセスできます。リモート ターミナル セッションはブラウザ タブ内でエミュレートされるため、エンドポイントにプラグインやエージェントをインストールする必要はありません。唯一の要件は、ブラウザが HTML 5 と互換性があることです (たとえば、IE 9 以降、Firefox 3.5 以降、Safari 4 以降、Chrome)。

管理者がこれらのリモート ターミナル セッションの種類のいずれかをサポートするリソースを追加するとすぐに、そのリソースにアクセスできるシステム内のすべてのユーザーがその機能を利用できるようになり、追加の設定は必要ありません。さらに、[接続] タブを使用すると、ユーザーはリモート アカウントを簡単に見つけて、ワンクリックでセッションを開始できるようになります。[接続]ページ内の[RDP および VNC 接続]、[SSH 接続]、および[SQL 接続]という名前のエントリはこの種類に属し、製品にバンドルされています。

2.自動ログオンゲートウェイを設定する方法

自動ログオン ゲートウェイは次の 3 つの方法で設定できます:

- RDP および VNC 接続

- SSH接続

- SQL接続

2.1 RDP および VNC 接続

- すべての Windows システムは、RDP セッションに自動的に接続できます。Windows リソースにログインするには、ユーザーがリモート ホストとの Windows RDP セッションを認証して起動するために使用できるドメイン アカウントまたはローカル アカウントを構成する必要があります。また、管理者は、ユーザーが PAM360 VaultにログインしたADアカウントを使用して RDP セッションを起動できるようにすることもできます。

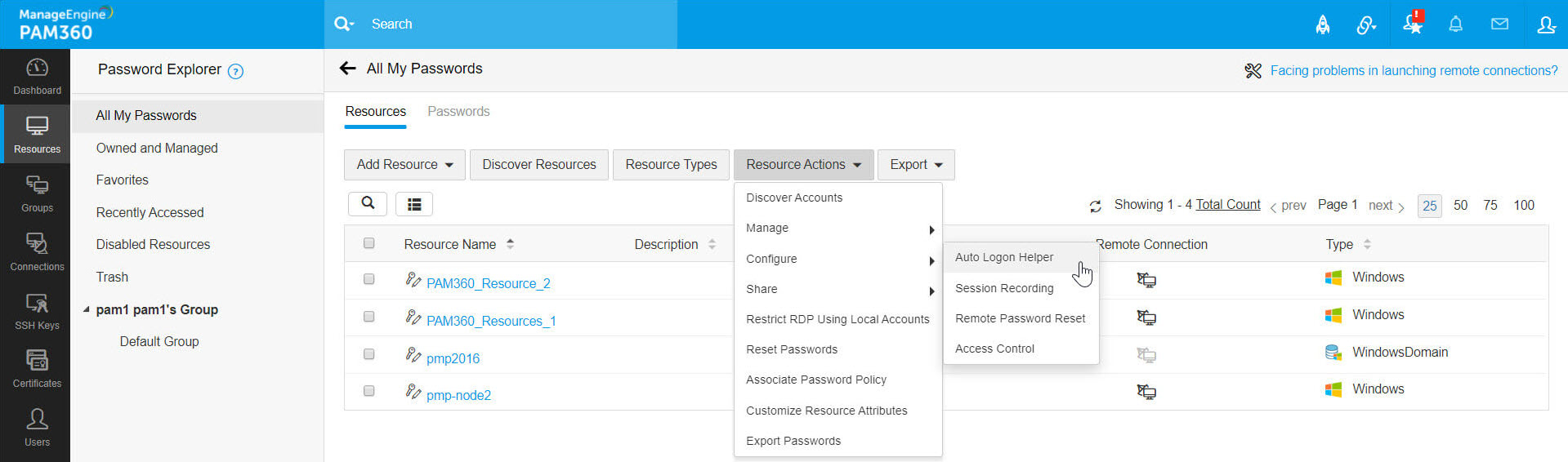

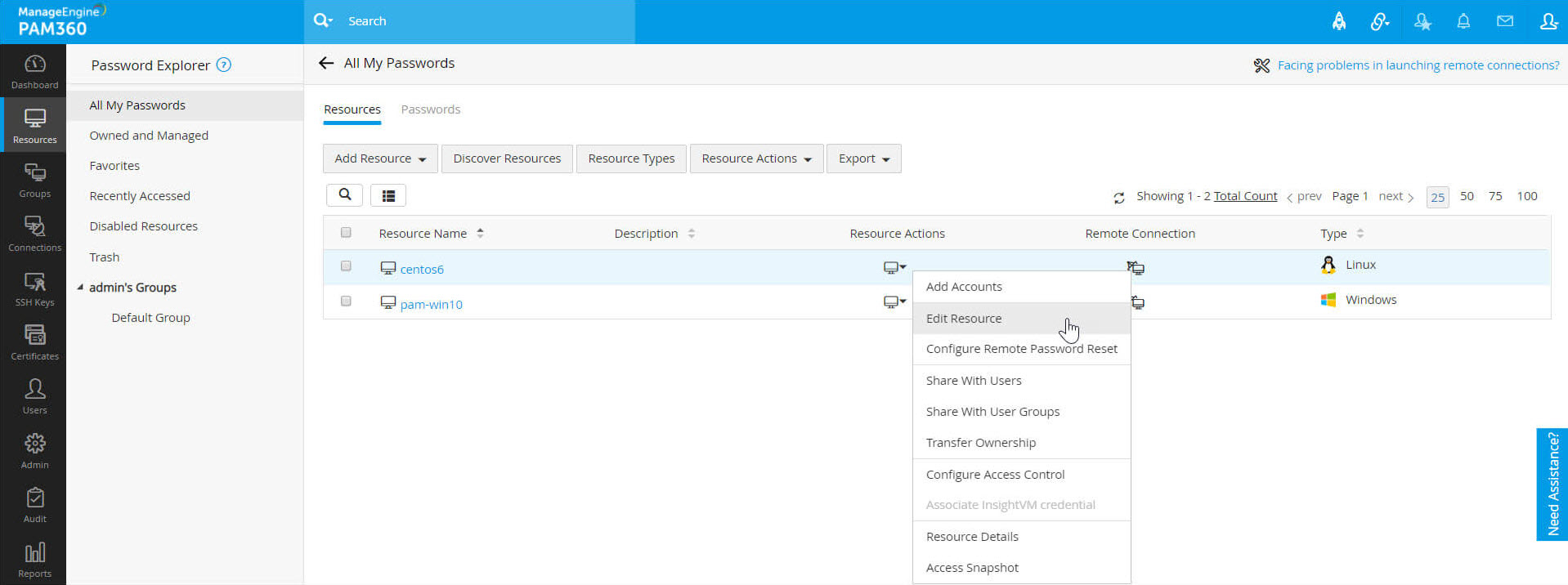

- ドメインアカウントを構成するには、 [リソース] タブに移動し、目的のリソースを選択します。

- ドロップダウンから [リソース アクション] >> [設定] >> [自動ログオン ヘルパー] をクリックします。

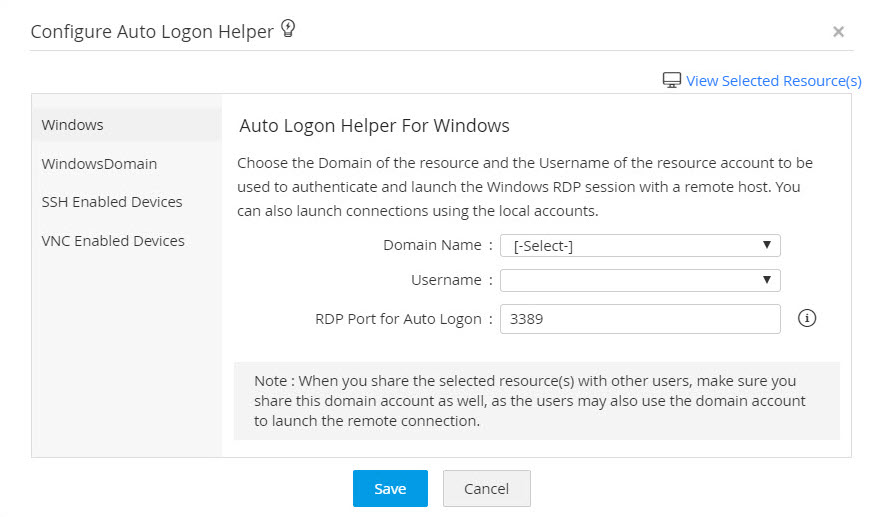

- 開いた[自動ログオン ヘルパーの構成]ウィンドウで、[ドメイン名]ドロップダウンから必要なドメインを選択してドメイン アカウントを構成し、ユーザー名と自動ログオン用の RDP ポートを指定します。

- [保存]をクリックします。

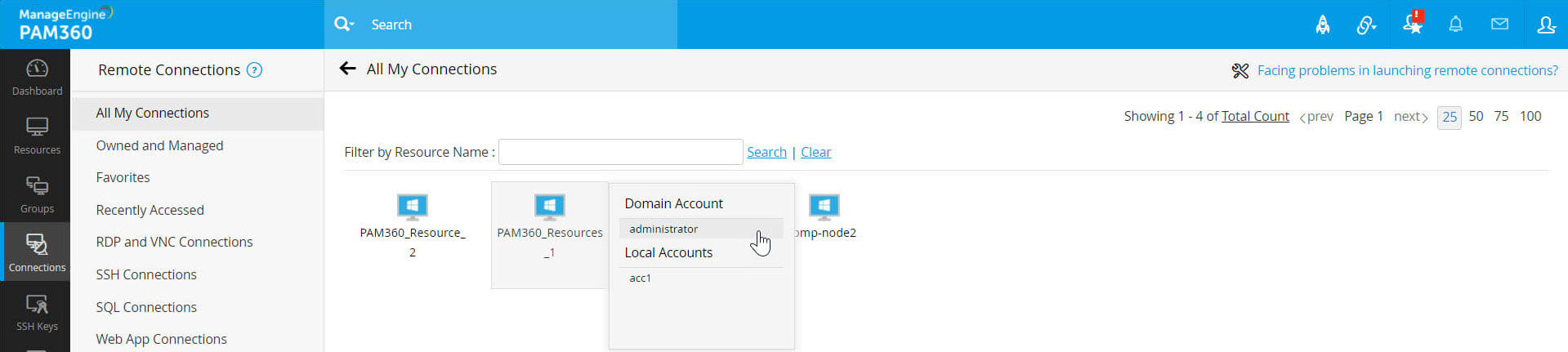

- ドメイン アカウントを構成すると、次のように [接続] タブにそのアカウントが表示されます:

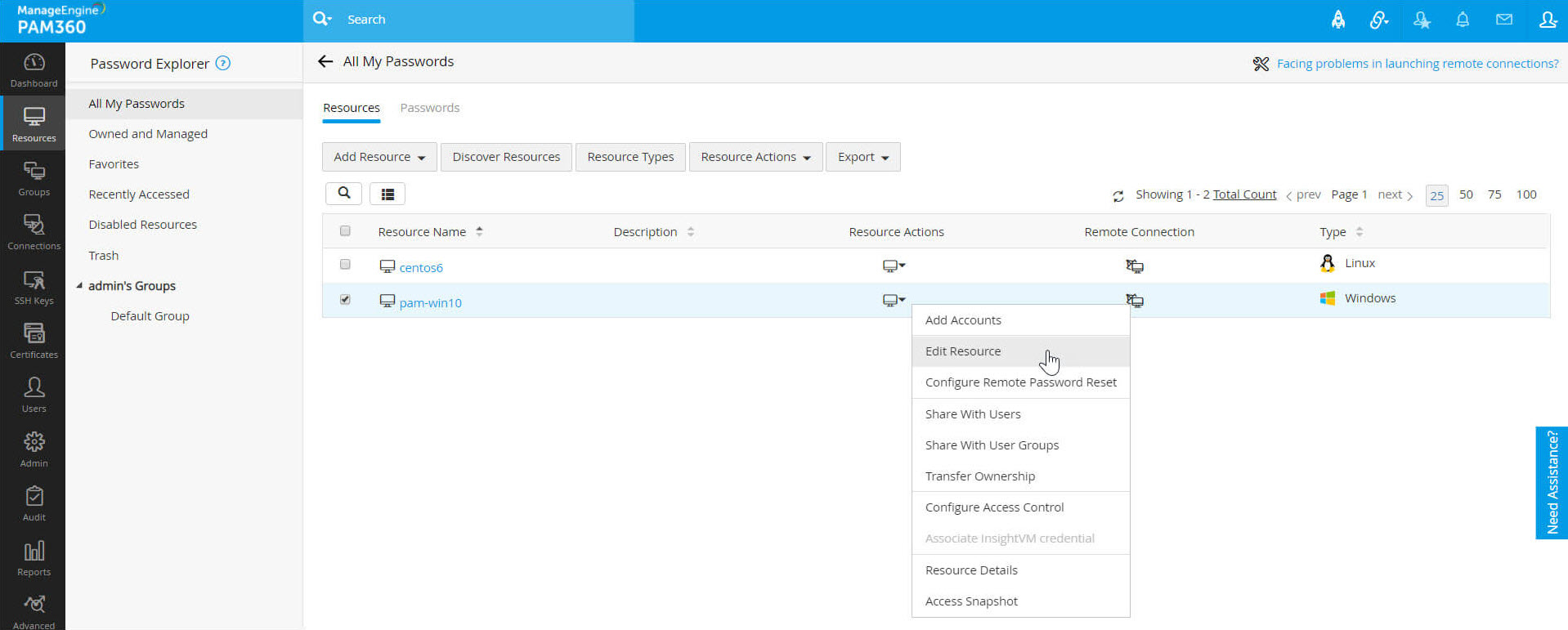

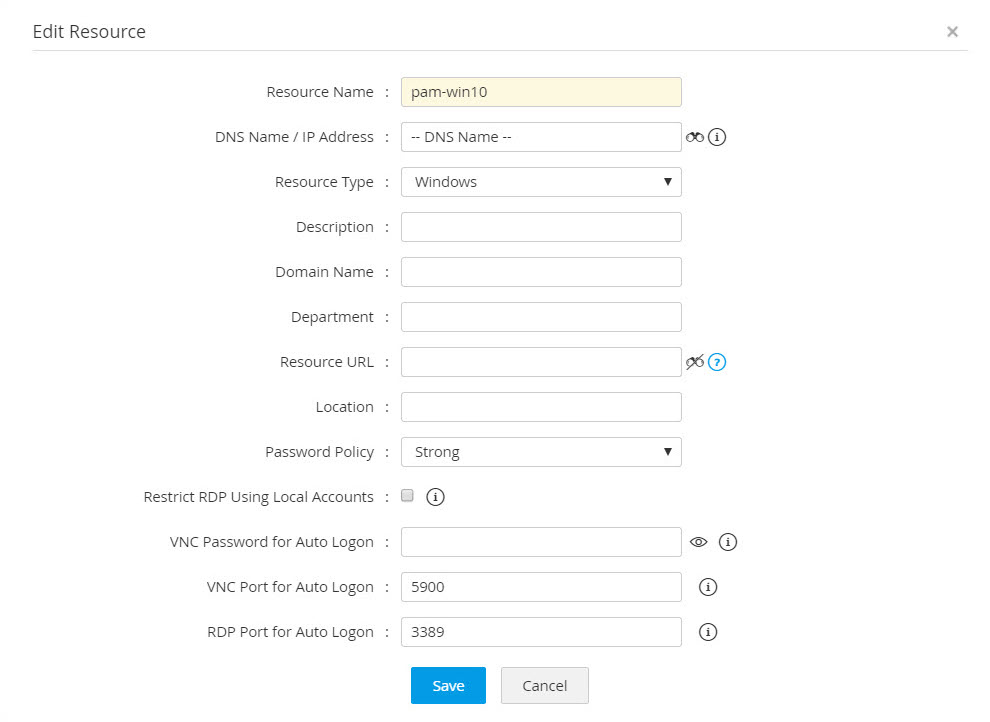

- 各リソースのRDPおよび NCのポートをカスタマイズするには、[リソース]タブに移動し、目的のリソースを選択し、[リソース操作] >> [リソースを編集] をクリックします。

- 開いた[リソースの編集]ウィンドウで、RDP ポートと VNC ポートをそれぞれのフィールドに入力し、[保存]をクリックします。

2.2 SSH接続

- Linuxサーバーやネットワークデバイス等のSSHベースのデバイスは、リソースとしてPAM360に追加できます。これにより、管理者や他のユーザーはリモート SSH セッション経由でターゲット システムに接続できるようになります。

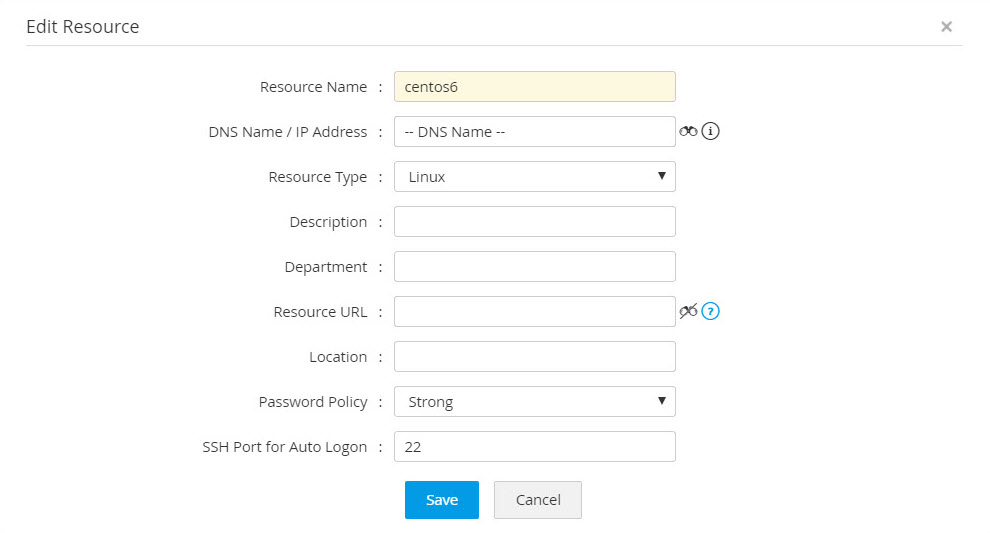

- SSH サービスがリモート ホスト上でリッスンする SSH ポートを構成できます。PAM360は、セッションの起動にこのポートを使用します。これを行うには、[リソース] タブに移動し、目的のリソースを選択し、リソースの横のドロップダウンから [リソース アクション] >> [リソースの編集] を選択します。

- 開いた[リソースの編集]ウィンドウで、リモート システムへの接続に使用する SSH ポートを入力し、[保存]をクリックします。

- エンド ユーザーは、管理者によって共有されているローカル SSH アカウントを使用して SSH セッションを開始できるようになります。

2.3 SQL接続

PAM360のリソースとしてデータベースインスタンスを追加して、リモート接続を有効にすることができます。この機能は、PostGresおよびMS-SQLデータベースでサポートされています。SQL 接続は CLI ベースであることに注意してください。つまり、ユーザーはクエリを実行して操作を実行できます。

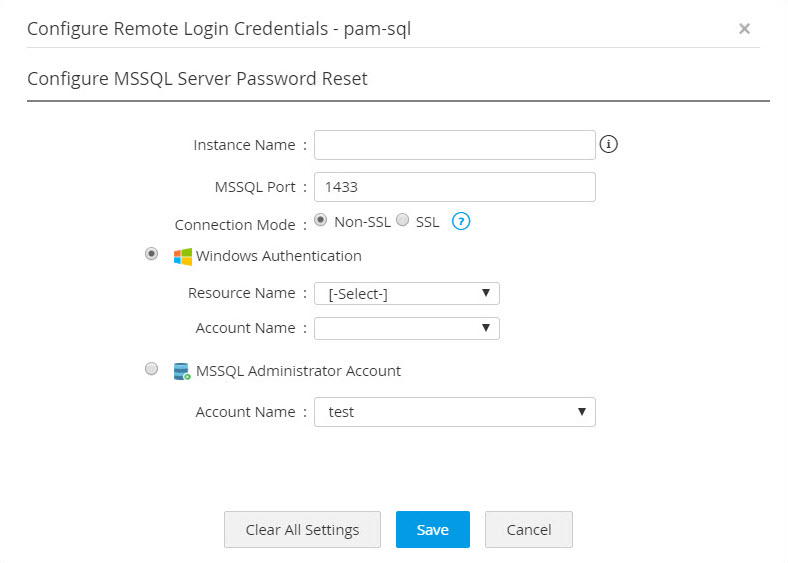

- リモート セッションの SQL 接続を構成するには、[リソース] タブに移動し、SQL リソースの横にある [リソース アクション] をクリックして、[リモート パスワード リセットの構成] を選択します。

- SQL接続に使用するポート番号を指定します。SQL セッションは、ユーザーと共有されるアカウントを使用してこのポートで開始されます。

2.4 クライアントアクセスのポート要件

- Windows RDP自動ログオンゲートウェイは、デフォルトで PAM360サーバーのポート8283をリッスンします。これは安全な Web ソケット ポート (wss://) であり、この機能を動作させるには、エンド ユーザーのマシンからこのポートへのトラフィックを許可する必要があります。

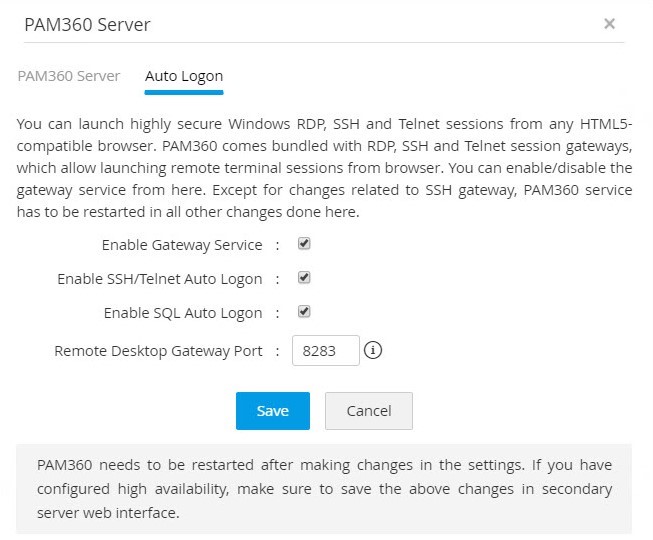

- このポートを変更するには、[管理者]>>[構成]>>[PAM360 Server]の順に移動します。

- 開いた新しいウィンドウで [自動ログオン] タブに切り替え、[リモート デスクトップ ゲートウェイ ポート] フィールドにポートを入力します。

- PAM360 Webサーバー (PAM360 サーバーの8282) とこのゲートウェイは、異なるポートを開いてリッスンする必要があります。SSHゲートウェイとTelnetゲートウェイには、すべての通信に同じPAM360 Webサーバーポートを使用するため、そのような要件はありません。

メモ:PAM360がインストールされると、インスタンスの自己署名SSL証明書が生成されます。この証明書は、自動ログオン ゲートウェイでもトラフィックを暗号化するために使用されます。PAM360インスタンスをエンドユーザーに公開する前に、CA署名付き証明書をそのインスタンスに適用することをお勧めします。自己署名証明書の場合、ユーザーが URL でゲートウェイ ポートを明示的に指定し、警告を受け入れて自己署名証明書をインストールしない限り、ゲートウェイに接続することはできません。(固有の SSL 証明書を生成する手順については、当社サイトのこのセクションを参照してください)。

3.ゲートウェイ経由で自動ログオンを呼び出す

管理者が 3 つのリモート ターミナル セッションの種類 (Windows RDP、SSH、および SQL セッション) のいずれかをサポートするリソースを追加するとすぐに、追加の構成を行わなくても、そのリソースにアクセスできるシステム内のすべてのユーザーがその機能を利用できるようになります。[接続] タブを使用すると、ユーザーはリモート アカウントを簡単に見つけて、ワンクリックでセッションを開始できます。