二要素認証(TFA)のセットアップ - RADIUS Authenticator

RADIUS ServerまたはRADIUS準拠TFAシステム(Vasco Digipass等)をPAM360と統合し、第二要素認証にすることができます。

イベントの順序

- RADIUS サーバーに関する基本的な詳細を提供します。

- 2 番目の要素として RADIUS ベースの認証システムを有効にします。

RADIUS Authenticatorのセットアップには、以下の手順が含まれます:

1.TFAのPAM360でのセットアップ

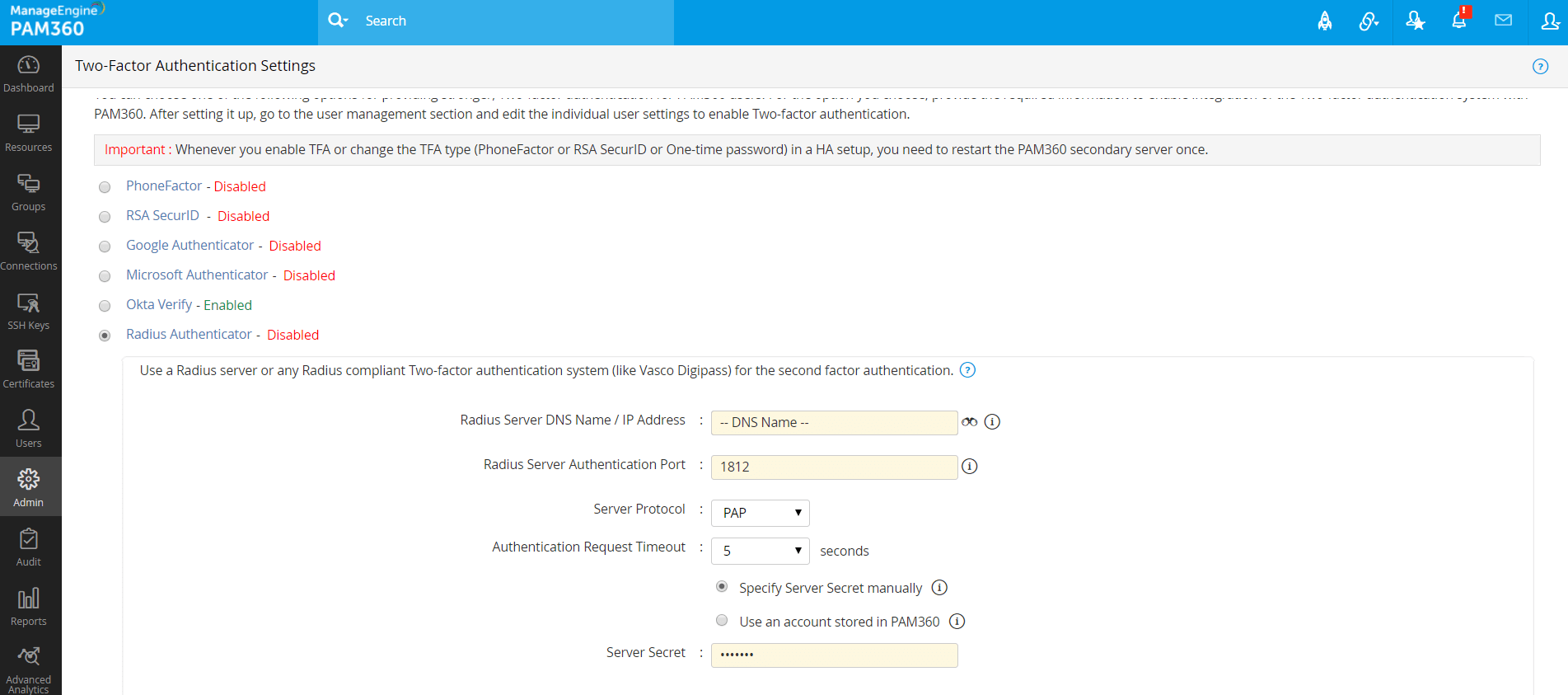

- [管理] >> [認証] >> [二要素認証] に移動します。

- オプションRADIUS Authenticatorを選択します。

- 開いた新しいドロップダウン フォームで、次の詳細を入力します:

i. サーバー名/IP アドレス - RADIUSサーバーが実行されているホストのホスト名またはIPアドレスを入力します。

ii.サーバー認証ポート - RADIUS サーバー認証に使用するポートを入力します。既定では、RADIUSは、RADIUS認証のためにUDPポート1812に割り当てられています。

iii.サーバー プロトコル - ユーザーの認証に使用されるプロトコルを選択します。次の四つのプロトコルから選択します:パスワード認証プロトコル (PAP)、チャレンジ ハンドシェイク認証プロトコル (CHAP)、Microsoft チャレンジ ハンドシェイク認証プロトコル (MSCHAP)、Microsoft チャレンジ ハンドシェイク認証プロトコル (MSCHAP2) のバージョン 2。

iv.サーバーシークレット - RADIUSサーバーシークレットをテキストボックスに手動で入力するか、PAM360に、製品に保存されているシークレットを使用するように命令するオプションがあります。その場合、ドロップダウンからリソース名とアカウント名を選択する必要があります。第2のオプション - RADIUSパスワードをPAM360に保存し、ドロップダウンから選択することは推奨される方法です。

- 必要な詳細を入力したら、[保存]をクリックします。.

- 次に、[確認]をクリックして、認証の第二要素として RADIUS Authenticatorを適用します。

2.必要なユーザーに対する TFA の強制

- RADIUS Authenticatorを前の手順で、認証の第二要素として確認したら、新しいウインドウが開き、TFAを実行するユーザーを選択するよう求められます。

- ここから、単一ユーザーまたは複数のユーザーに対して TFA を一括で有効または無効にできます。単一ユーザーにTFAを有効にするには、各ユーザー名の横の[有効化]ボタンをクリックします。複数ユーザーの場合は、必要なユーザー名を選択し、ユーザーリスト上部の[有効化]をクリックします。同様に、ここからTFAを無効化することもできます。

- [ユーザー] >> [他の操作] >> [二要素認証]の順に移動して、ユーザーを後で選択することもできます。

3.RADIUS AuthenticatorでTFA有効時のPAM360 Webインターフェイスへの接続

TFA が有効になっているユーザーは、連続して 2 回認証する必要があります。上で説明したように、最初のレベルの認証は通常の認証によって行われます。すなわち、ユーザーは、PAM360のローカル認証またはAD/LDAP認証から認証する必要があります。管理者がTFAオプションRADIUS Authenticatorを選択すると、TFAは下に記載のようになります:

- PAM360 Webインターフェイスを起動すると、ユーザーは、ユーザー名とローカル認証またはAD/LDAPパスワードを入力し、PAM360にログインして、[ログイン]をクリックする必要があります。

- 認証の第一レベルに成功したら、 RADIUSコードを入力するように求められます。

高可用性を構成した場合:

TFAを有効にするときは必ず、またはTFAタイプを変更する(PhoneFactorまたはRSA SecurID、ワンタイムパスワード、RADIUSあるいはDuo)、および高可用性を構成した場合、PAM360セカンダリサーバーを一度再起動する必要があります。