OAuthプロバイダーの設定

Firewall AnalyzerでOAuthプロバイダーを設定することで、メールサーバー設定でOAuth認証を利用することができます。

このページでは、OAuthプロバイダーの設定方法についてご説明します。

- 本機能は、ビルド12.7.124以降でのみ利用できます。

- OAuthプロバイダーとしてサポートされているのは、Google/Microsoftのみです。

目次

Firewall Analyzerでのプロバイダー設定

Firewall AnalyzerでOAuthプロバイダーを設定する手順は以下の通りです。

事前にプロバイダー側での設定を行う必要があります。

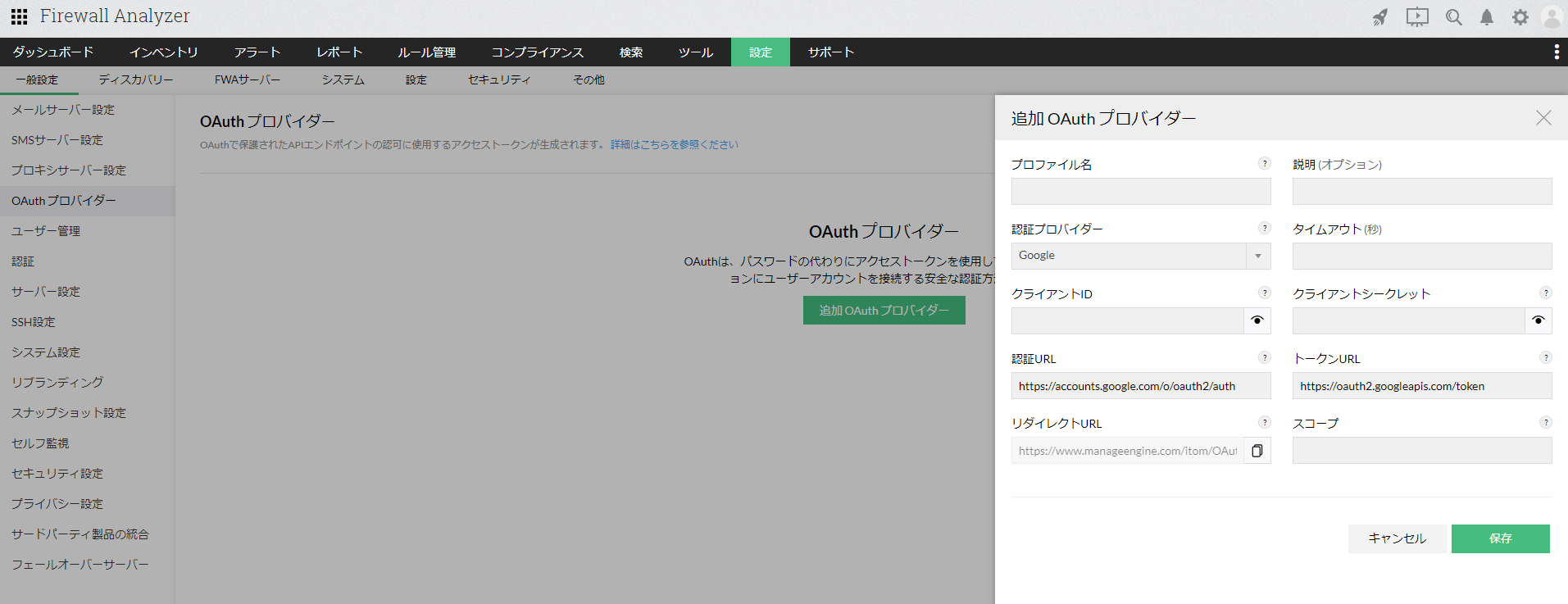

- [設定]→[一般設定]→[OAuthプロバイダー]に移動

- [追加OAuthプロバイダー]をクリックして、OAuthプロバイダーの設定画面を表示

-

以下の各項目を入力

項目 説明 プロファイル名 任意のプロファイル名を入力します。 説明 追加するOAuthプロバイダーの説明等を任意に入力します。 認証プロバイダー プロバイダーのベンダーをプルダウンから選択します。 OAuthプロバイダーとしてサポートされているのは、Google/Microsoftのみです。タイムアウト プロバイダーに接続する際のタイムアウトまでの時間を秒数で設定します。

設定できる範囲は、10-300(秒)です。クライアントID プロバイダーにFirewall Analyzerを登録した際にプロバイダーから指定されるクライアントIDを入力します。 クライアントシークレット プロバイダーにFirewall Analyzerを登録した際にプロバイダーから指定されるクライアントシークレットを入力します。 認証URL プロバイダーにFirewall Analyzerを登録した際にプロバイダーから指定される認証URLを入力します。

選択した認証プロバイダーに応じて自動で入力されますが、必要に応じて編集します。トークンURL プロバイダーにFirewall Analyzerを登録した際にプロバイダーから指定されるトークンURLを入力します。

選択した認証プロバイダーに応じて自動で入力されますが、必要に応じて編集します。リダイレクトURL

(入力不要)OAuth認証の成功後にユーザーがリダイレクトされるURLです。

以下が自動で入力されており、ユーザーが編集することはできません。

https://www.manageengine.com/itom/OAuthAuthorization.htmlスコープ Firewall Analyzerが利用するアクセストークンに付与するアクセス権を指定します。

複数指定する場合は、半角スペースで区切ります。

指定するスコープの詳細はこちらをご参照ください。[Micorosft Teams-設定]からOAuthプロバイダーを設定する場合、スコープは自動で入力されます。 - [保存]をクリックします。

-

選択した認証プロバイダーにおける認証画面にリダイレクトされます。

必要に応じて、資格情報の入力とリクエストの承認を行います。

プロバイダー側の設定

OAuthプロバイダーを設定するには、プロバイダー側でFirewall Analyzerをクライアントアプリケーションとして登録する必要があります。

登録手順は以下の通りです。

Microsoft

ここで説明する手順では、Microsoft Azure Portalを使用します。

他の管理センターを使用している場合は、手順を適宜読み替えてください。

他の管理センターを使用している場合は、手順を適宜読み替えてください。

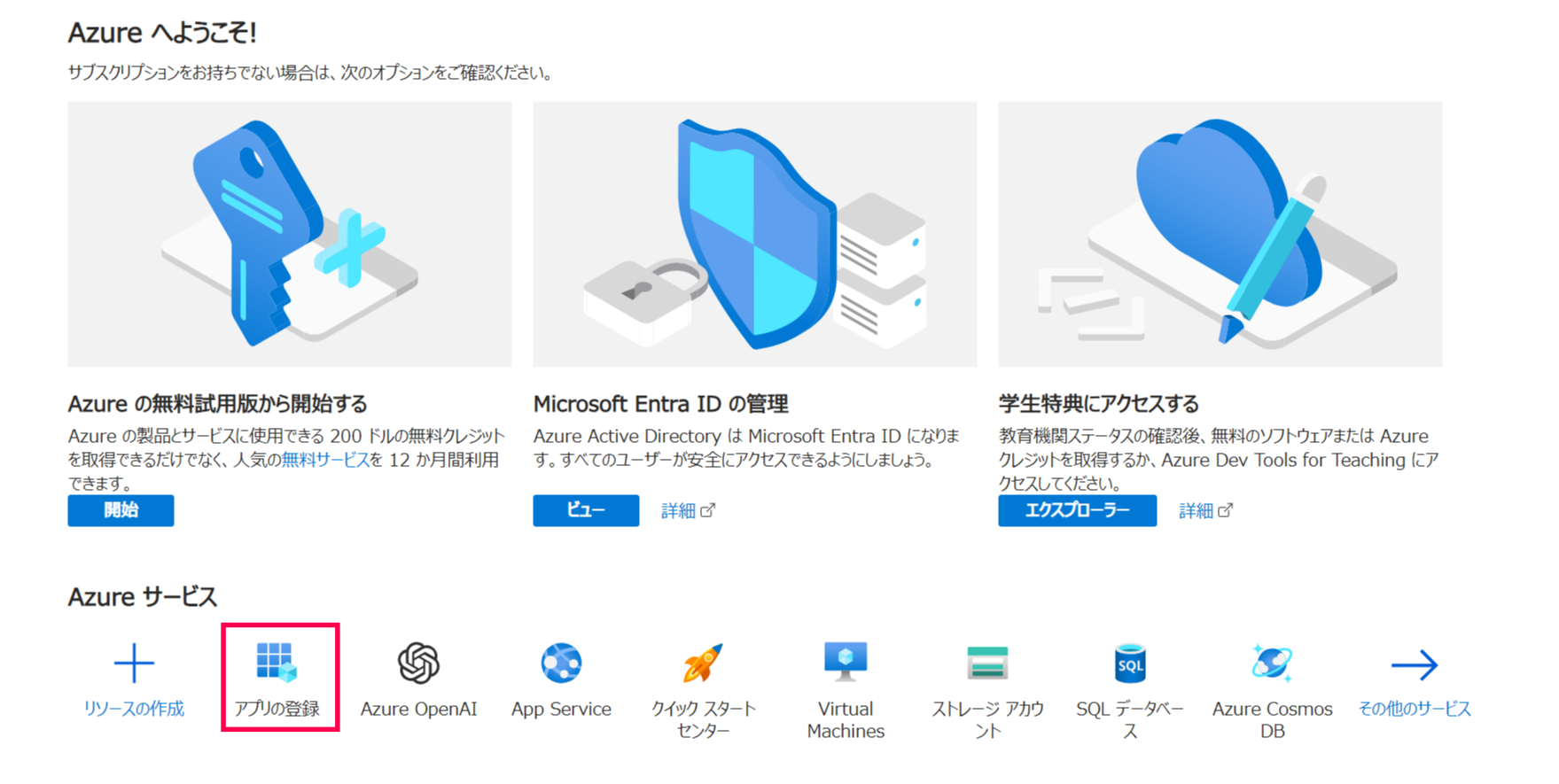

- Microsoft Azure Portalに移動

- [アプリの登録]をクリック

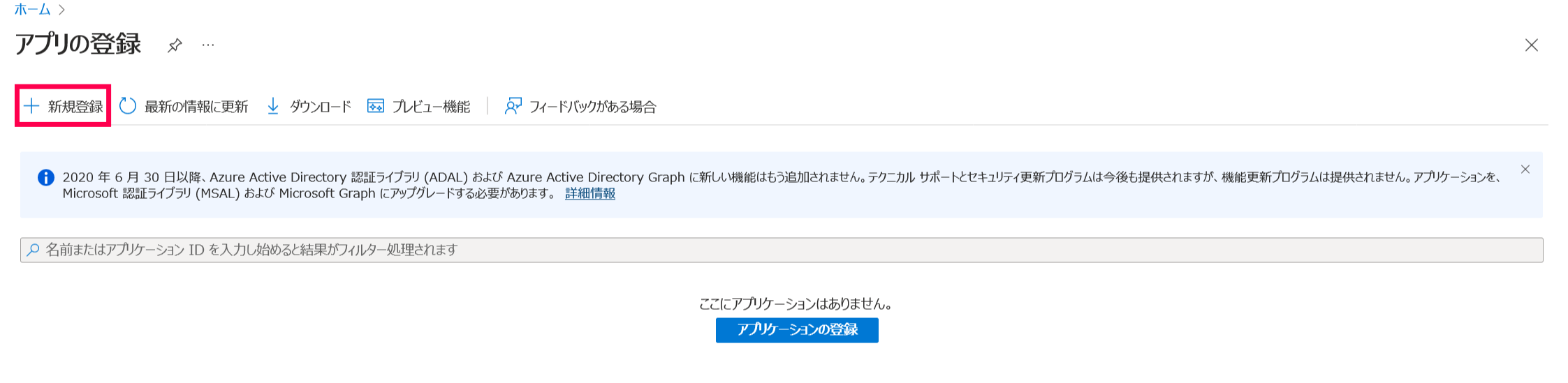

- [新規登録]をクリック

-

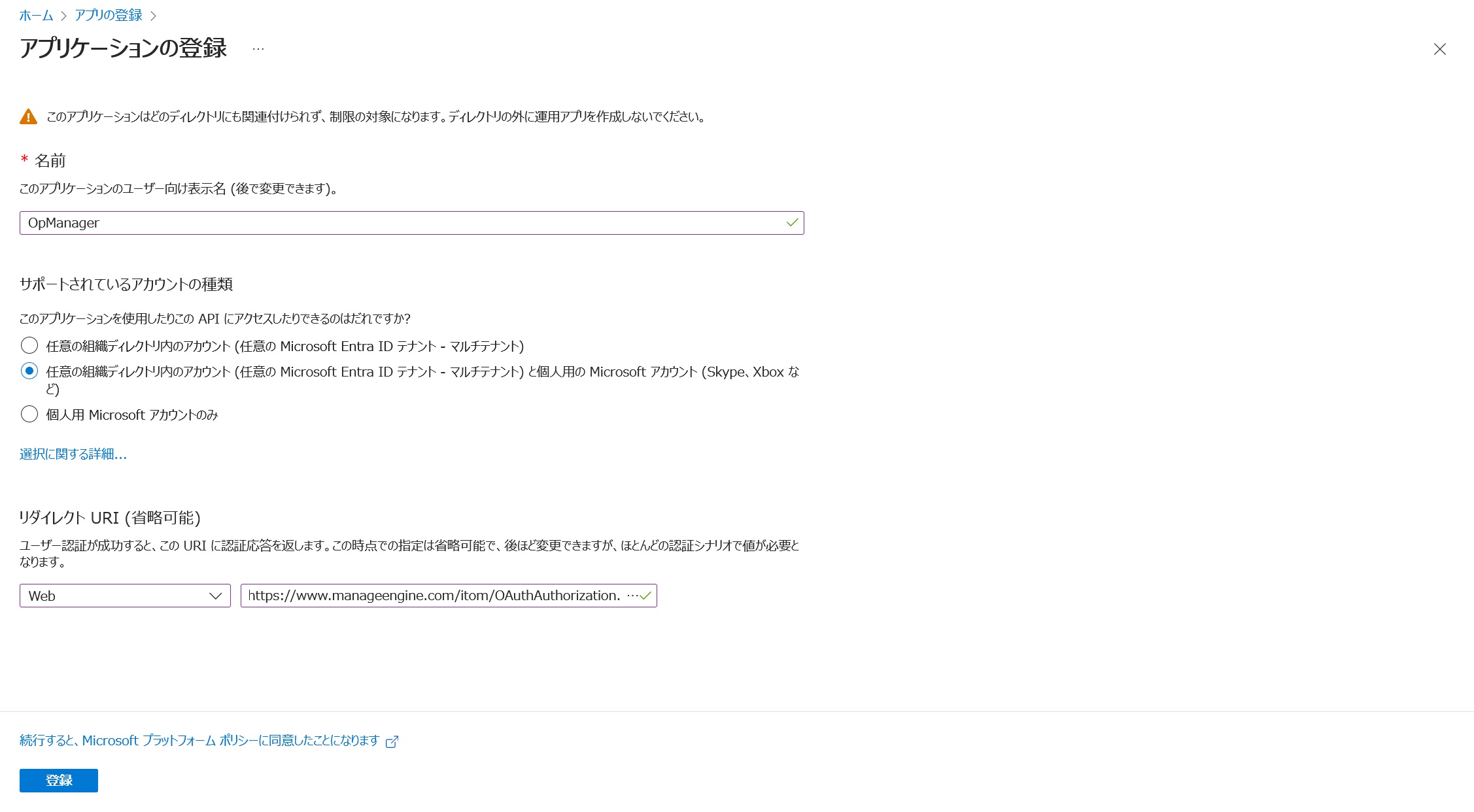

以下の情報を入力して[登録]をクリック

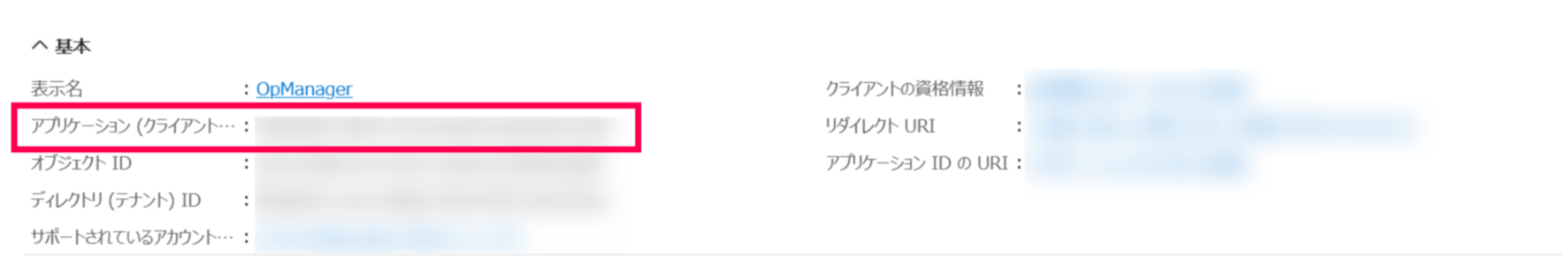

登録が完了すると、アプリケーションの概要が表示されます。

項目 説明 名前 任意のアプリケーション名を入力します。 サポートされているアカウントの種類 アカウントの運用方針に応じて、シングルテナントまたはマルチテナントのいずれかの選択肢にチェックを入れます。 リダイレクトURI プルダウンで[Web]を選択し、以下のURLを入力します。 https://www.manageengine.com/itom/OAuthAuthorization.html

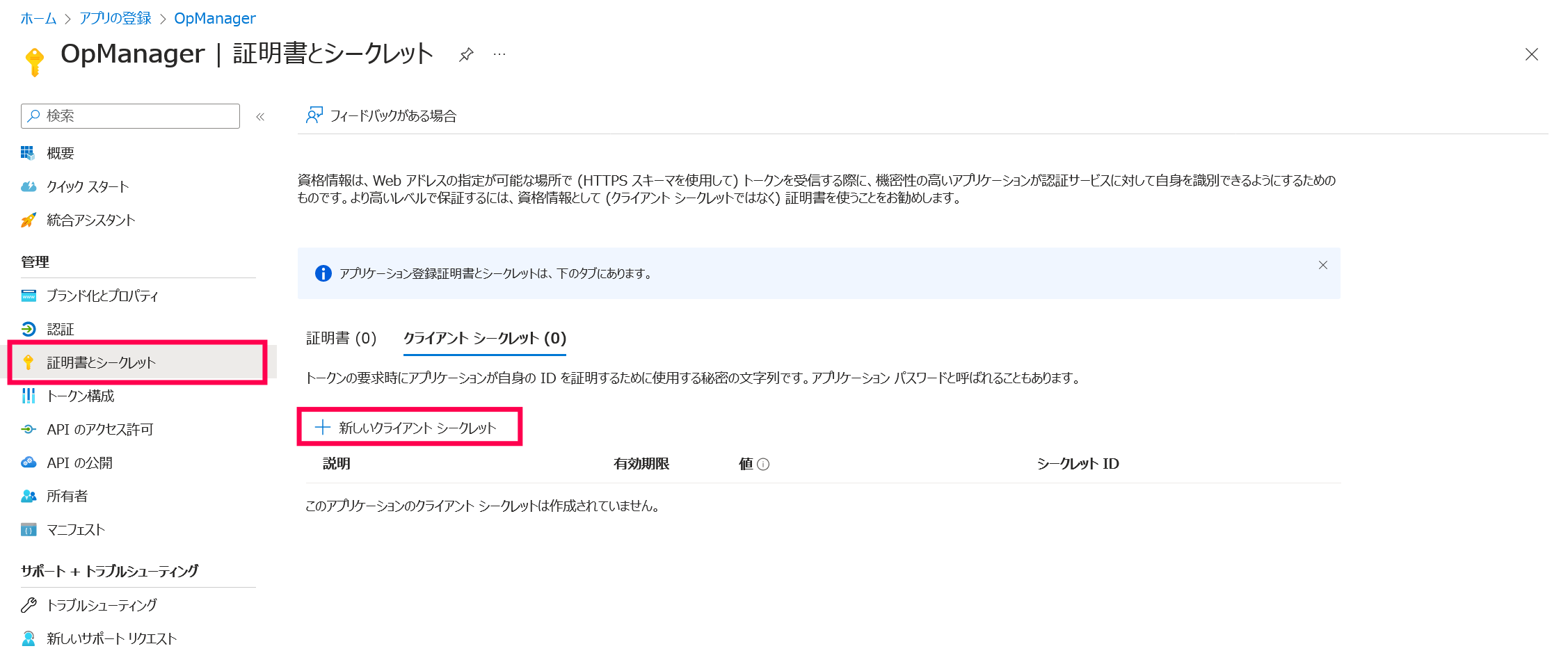

[アプリケーション(クライアント)ID]が、Firewall AnalyzerのOAuthプロバイダーの設定で指定するクライアントIDです。 - アプリケーションの概要が表示されている状態で、[管理]→[証明書とシークレット]をクリック

-

[新しいクライアントシークレット]をクリック

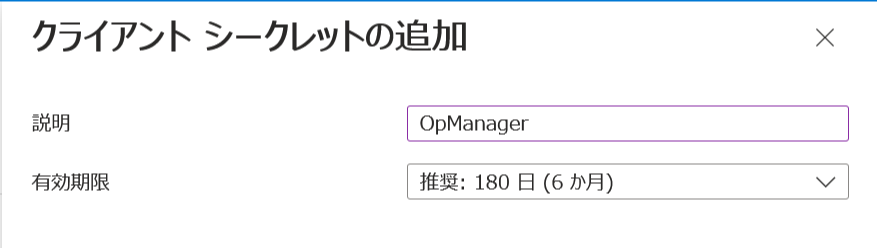

[クライアントシークレットの追加]が開かれます。 - [説明]を任意に入力し、必要に応じて[有効期限]を選択して[追加]をクリック

-

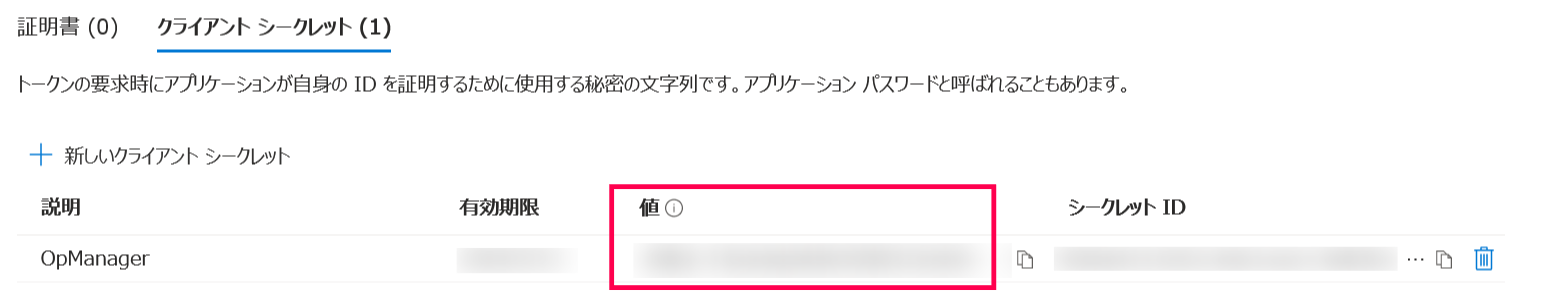

[証明書とシークレット]のページにクライアントシークレットが追加され、値とシークレットIDが表示されます。

この値が、Firewall AnalyzerのOAuthプロバイダーの設定で指定するクライアントシークレットです。セキュリティ上の理由により、シークレットを追加してしばらく経過すると、クライアントシークレットの値は確認できなくなります。 - こちらを参考に、アクセストークンに付与するスコープの設定を行います。

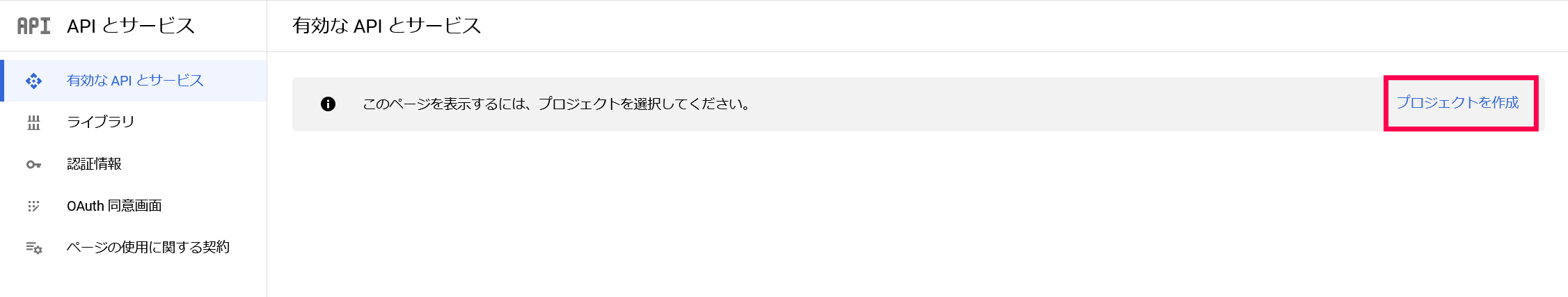

- Google Cloud Platformに移動

- [プロジェクトを作成]をクリック

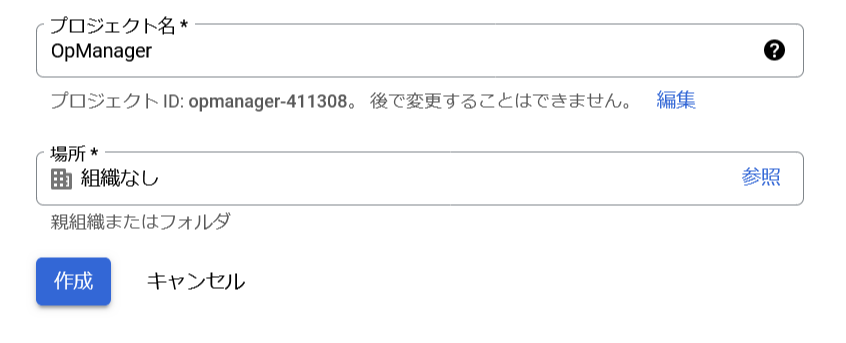

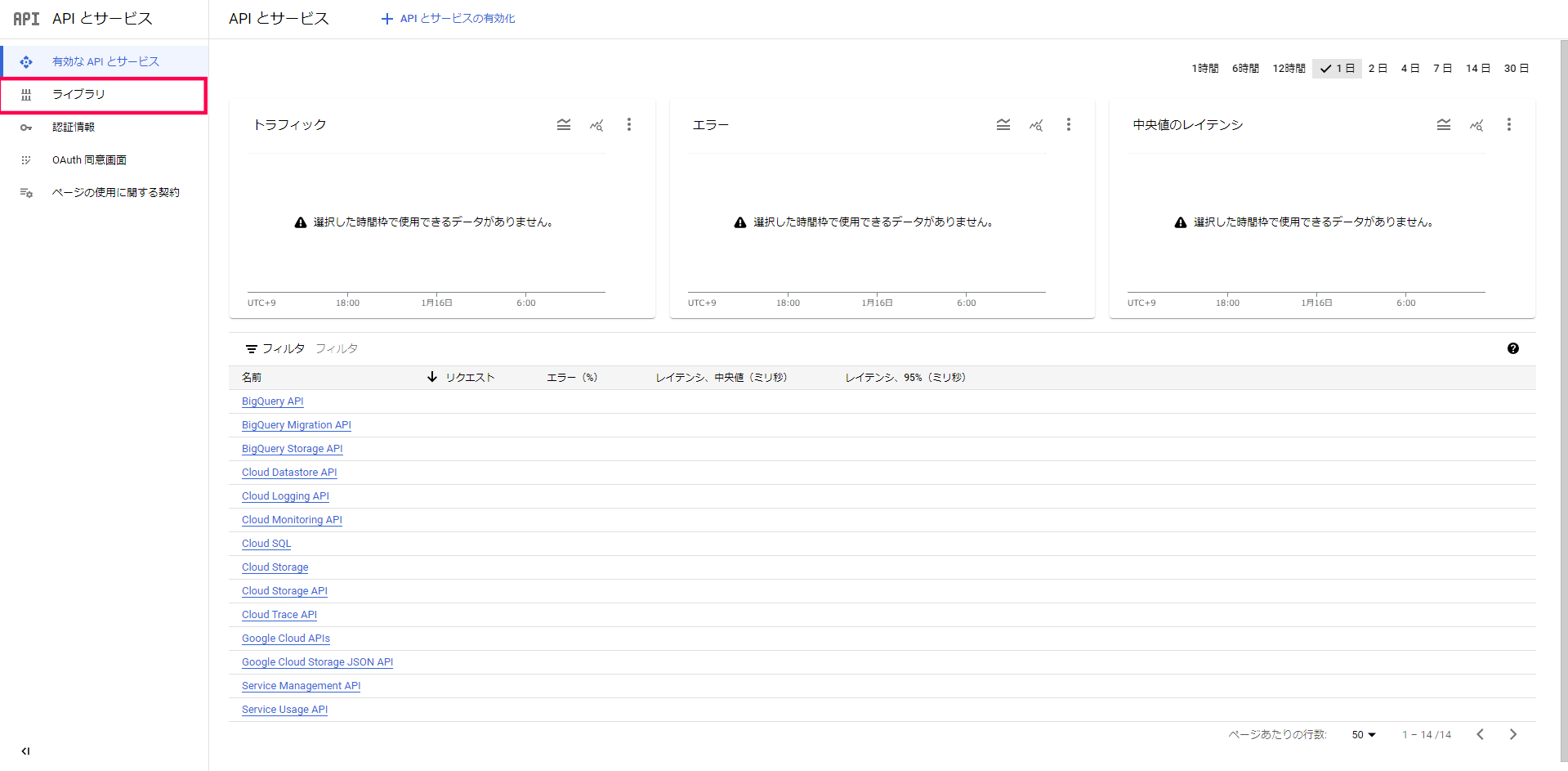

- [プロジェクト名]と[場所]を任意に指定し、[作成]をクリック 作成が完了すると、[APIとサービス]が表示されます。

- [ライブラリ]をクリック

- こちらを参考に、必要なAPIを有効化

- [OAuth 同意画面]をクリック

- [User Type]で[外部]を選択し、[作成]をクリック

-

以下の情報入力し[保存して次へ]をクリック

- アプリ名

- ユーザー サポートメール

- デベロッパーの連絡先情報(メールアドレス)

- こちらを参考に、[スコープを追加または削除]から必要なスコープを追加して[保存して次へ]をクリック

- [ADD USERS]から必要に応じてテストユーザーを追加し[保存して次へ]をクリック

- 表示される画面で設定の概要を確認

- [認証情報]をクリック

- [認証情報を作成]→[OAuth クライアント ID]の順にクリック

- [アプリケーションの種類]で[ウェブ アプリケーション]を選択し、[名前]を任意に入力

-

[承認済みのリダイレクト URI]で[URLを追加]をクリックし、以下のURLを入力して[作成]をクリック

https://www.manageengine.com/itom/OAuthAuthorization.html

-

作成が完了すると、[クライアントID]と[クライアントシークレット]が表示されます。

これが、Firewall AnalyzerのOAuthプロバイダーの設定で指定するクライアントIDとクライアントシークレットです。

スコープの設定

Firewall AnalyzerでOAuth認証を行うには、アクセストークンに付与する権(スコープ)の設定をプロバイダー側で行う必要があります。

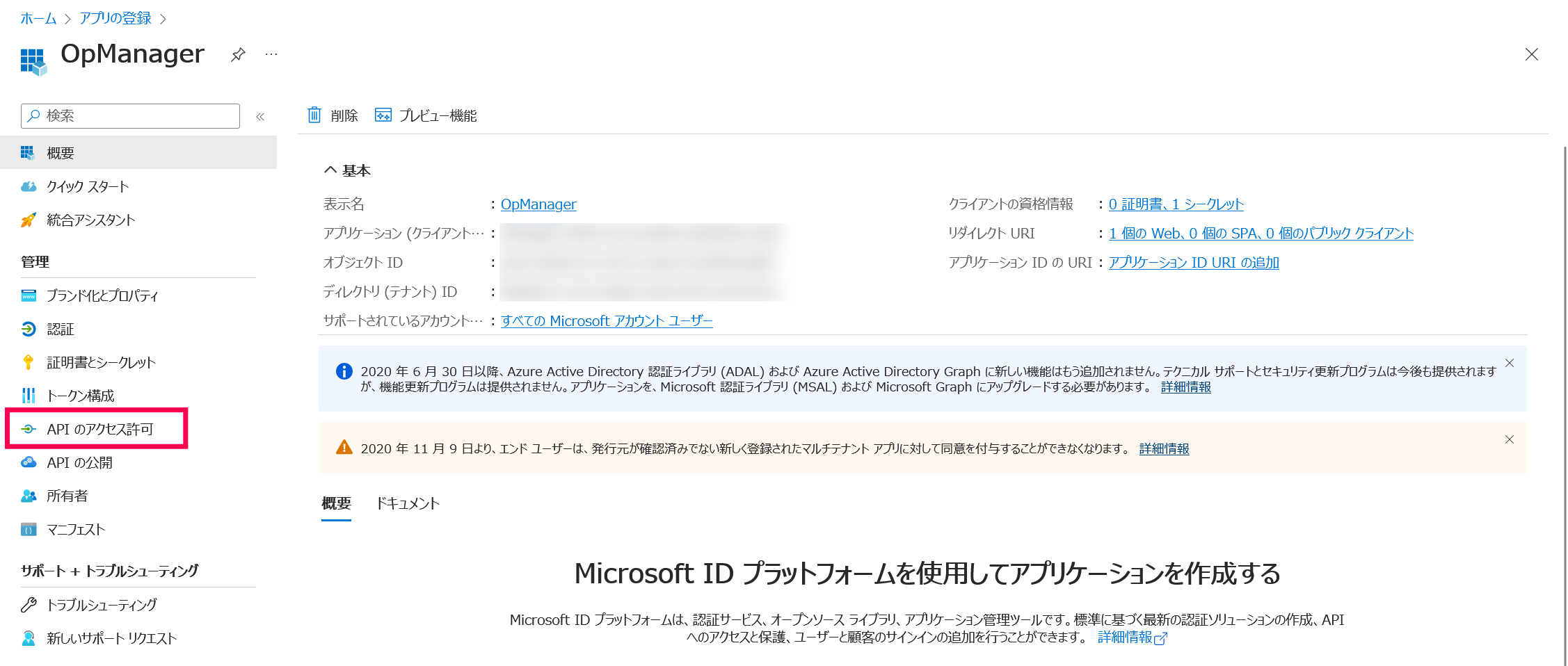

Microsoft

ここで説明する手順では、Microsoft Azure Portalを使用します。

他の管理センターを使用している場合は、手順を適宜読み替えてください。

他の管理センターを使用している場合は、手順を適宜読み替えてください。

- Microsoft Azure Portalに移動

- [アプリの登録]をクリックし、Firewall Analyzerで使用するアプリケーションをクリック

- [APIのアクセス許可]をクリック

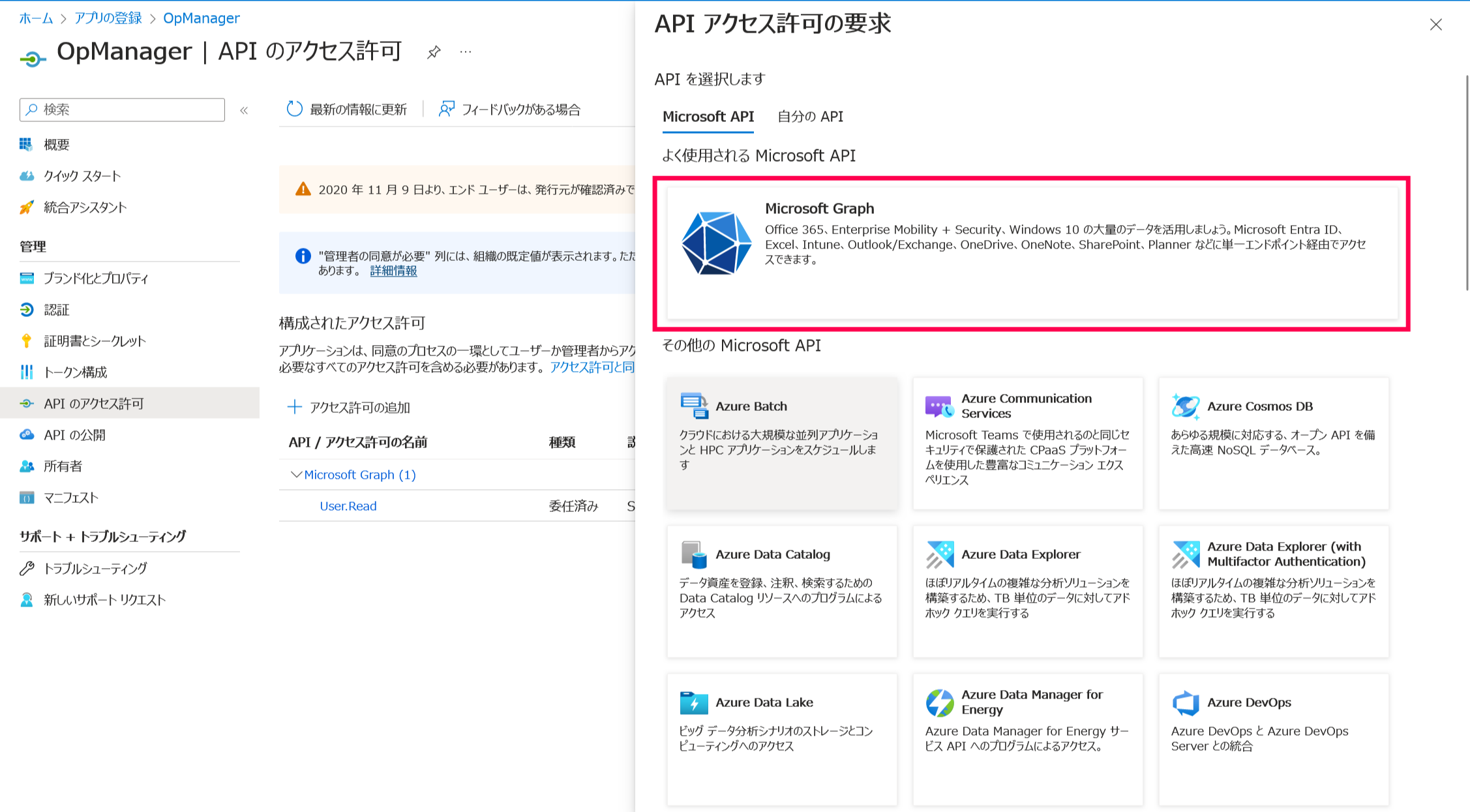

- [アクセス許可の追加]をクリック

- [Microsoft Graph]をクリック

- [委任されたアクセス許可]をクリック

-

OAuth認証の用途に応じて以下のAPIチェックを入れ、[アクセス許可の追加]をクリック

メールサーバー設定

- offline_access

- SMTP.Send

Teams連携

- offline_access

- Channel.ReadBasic.All

- Team.ReadBasic.All

- ChannelMessage.Send

- [構成されたアクセス許可]で、APIアクセスの設定が正しいかどうか確認

-

Firewall Analyzerでのスコープの設定では、以下の値を入力

メールサーバー設定

SMTP.SendTeams連携

Channel.ReadBasic.All Team.ReadBasic.All ChannelMessage.Send

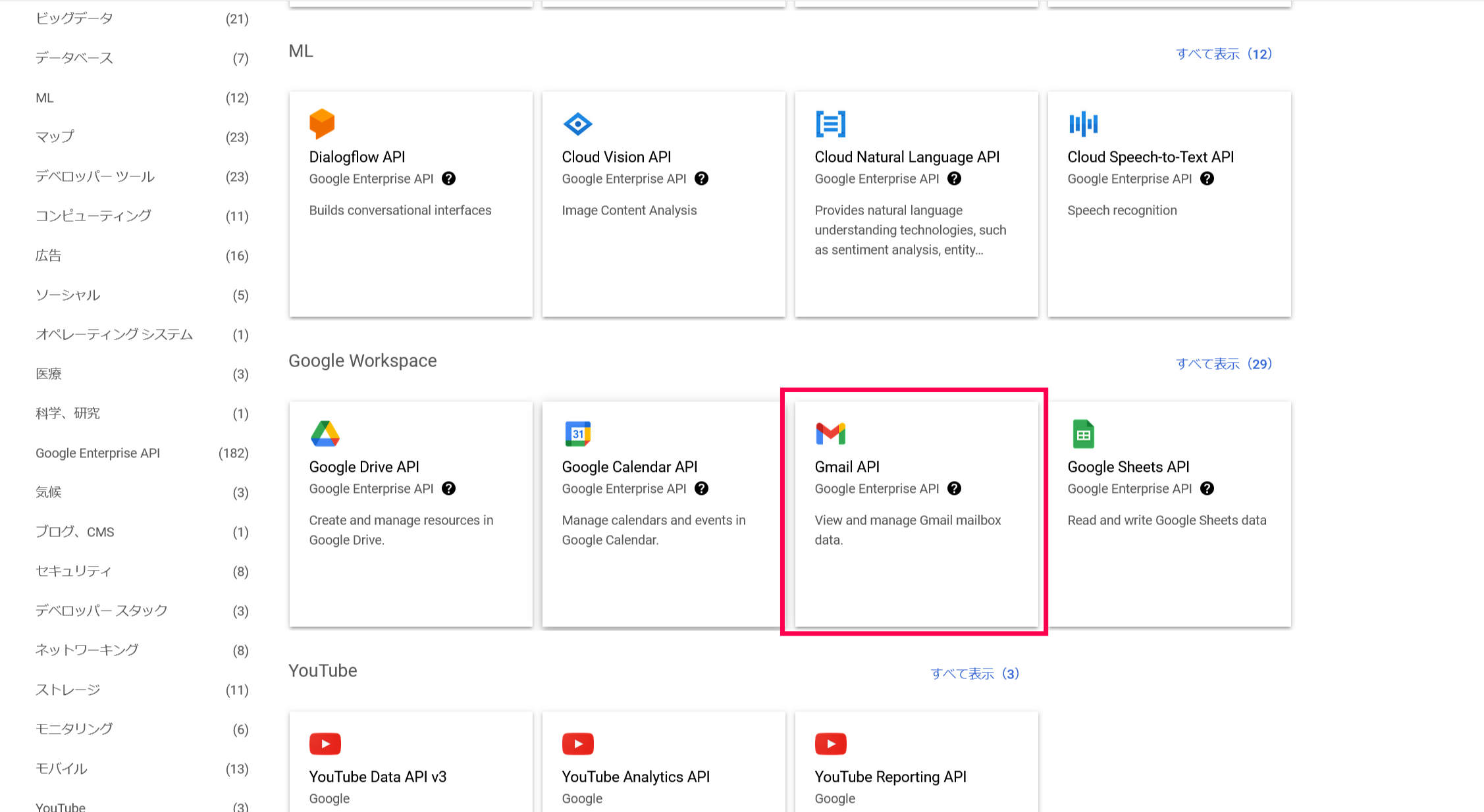

現在、Firewall Analyzerに対するGoogleのサービスでのOAuth認証がサポートされるのは、メールサーバー設定のみです。

ここでは、メールサーバー設定のためのスコープの設定手順を記載します。

ここでは、メールサーバー設定のためのスコープの設定手順を記載します。

- Google Cloud Platformに移動

- Firewall Analyzerで利用するプロジェクトを表示

- [ライブラリ]をクリック

- [Google Workspace]から[Gmail API]を選択

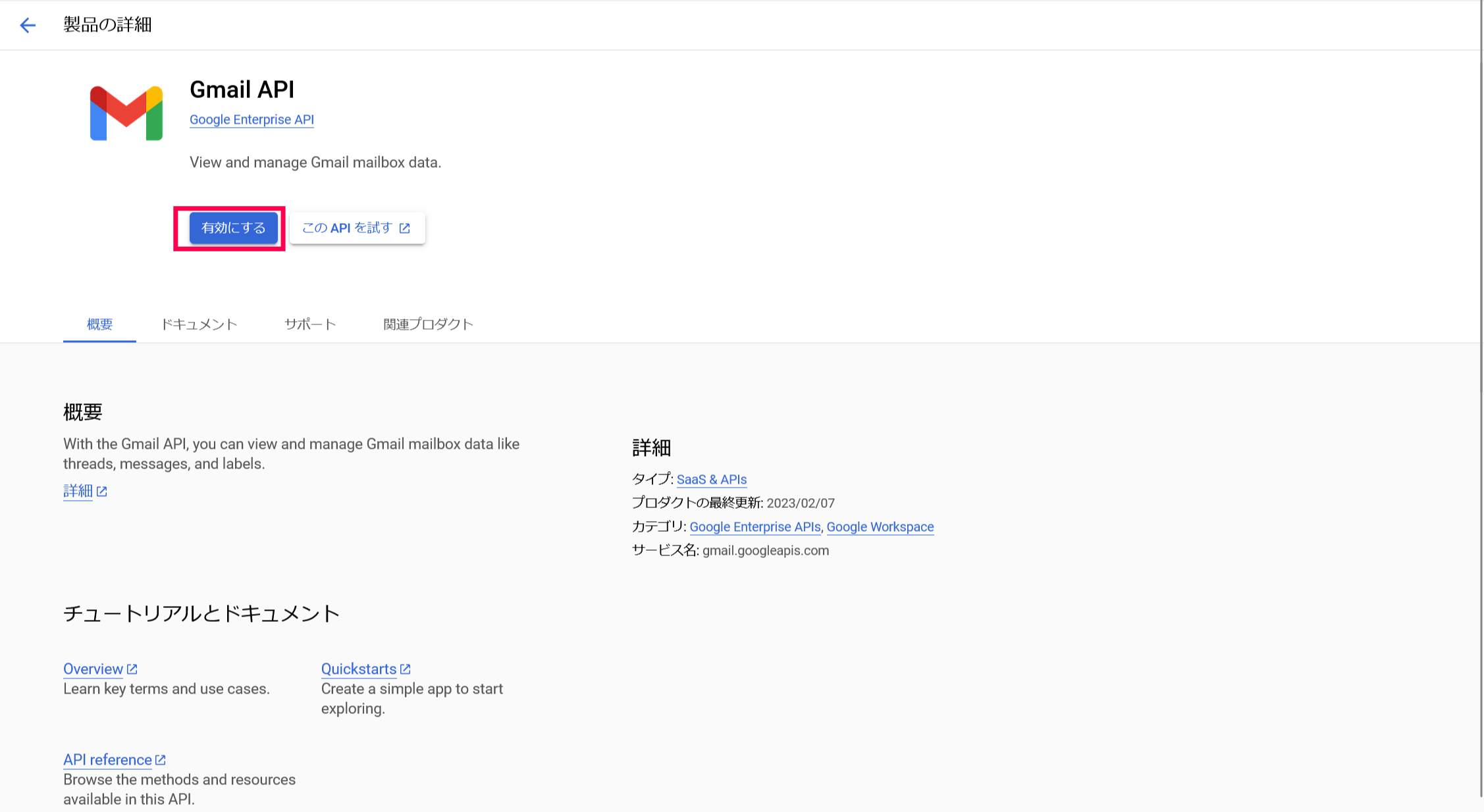

- [有効にする]をクリック

-

[OAuth 同意画面]から[アプリの編集]をクリックして、スコープの設定ページまで移動

[OAuth 同意画面]を初めて設定する場合は、こちらの手順6-8を実施してください。

- [スコープを追加または削除]をクリック

-

以下のAPIにチェックを入れ[更新]をクリック

API:Google API

範囲:https://mail.google.com/ - [保存して次へ]をクリックしていき、[OAuth 同意画面]での設定を完了

-

Firewall Analyzerでのスコープの設定では、以下の値を入力

https://mail.google.com/

![[OAuth 同意画面]の設定1](images/gpt_oauth_2.png)

![[OAuth 同意画面]の設定2](images/gpt_oauth_3.png)

![[OAuth 同意画面]の設定3](images/gpt_oauth_4.png)

![[OAuth 同意画面]の設定4](images/gpt_oauth_5.png)

![[認証情報]の設定1](images/gcp_credential_1.png)

![[認証情報]の設定2](images/gcp_credential_2.png)

![[認証情報]の設定3](images/gcp_credential_3.png)

![[認証情報]の設定4](images/gcp_client_secret.png)