GlobalSign SSLとPassword Manager Proの連携

Password Manager Proは、GlobalSign署名機関との統合を容易にし、企業が一元化されたプラットフォームからGlobalSignによって署名および発行されたWebサーバー証明書のエンドツーエンド管理を自動化できるようにします。このドキュメントでは、GlobalSignによって発行されたSSL / TLS証明書のライフサイクル操作を、Password Manager Pro Webインターフェイスから直接管理する手順について説明します。既存の注文のインポート、証明書の要求とプロビジョニングから、展開、更新などに至るまでです。

連携を続行する前に、前提条件として次の手順を完了してください。

前提条件

Password Manager

ProがGlobalSignのCAサービスに接続できるように、ファイアウォールまたはプロキシに例外として次のベースURLとポートを追加します。

URL: https://system.globalsign.com/kb/ws/v1

ポート:443

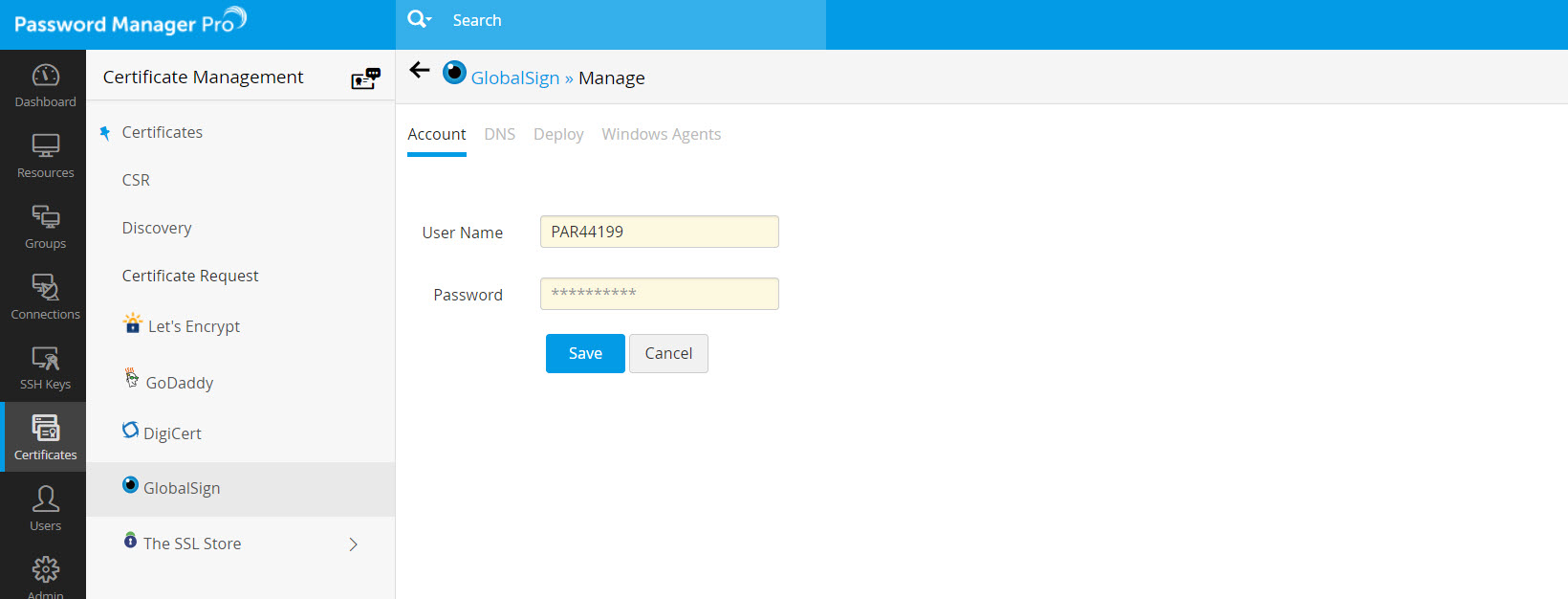

1.GlobalSignアカウントをPassword Manager Proに追加する手順

以下の手順に従って、GlobalSignアカウントをPassword Manager Proに追加します:

- [証明書] >> [GlobalSign]に移動し、認証用のGlobalSign資格情報を入力します。

- GlobalSignアカウントが確認されて追加されたら、以下の手順に進むことができます。

- GlobalSignアカウントをPassword Manager Proに追加できない場合は、GlobalSignサポートに連絡し、ユーザーのIPアドレスの例外を取得して、再試行してください。

- アカウントの追加に失敗した場合、IPアドレスは[監査]セクションで利用できます。

2.証明書の注文

GlobalSign資格情報を構成すると、GlobalSignのAPIを利用して、証明書署名要求(CSR)の生成、注文、調達、およびPassword Manager Proからの証明書の管理を直接行うことができます。

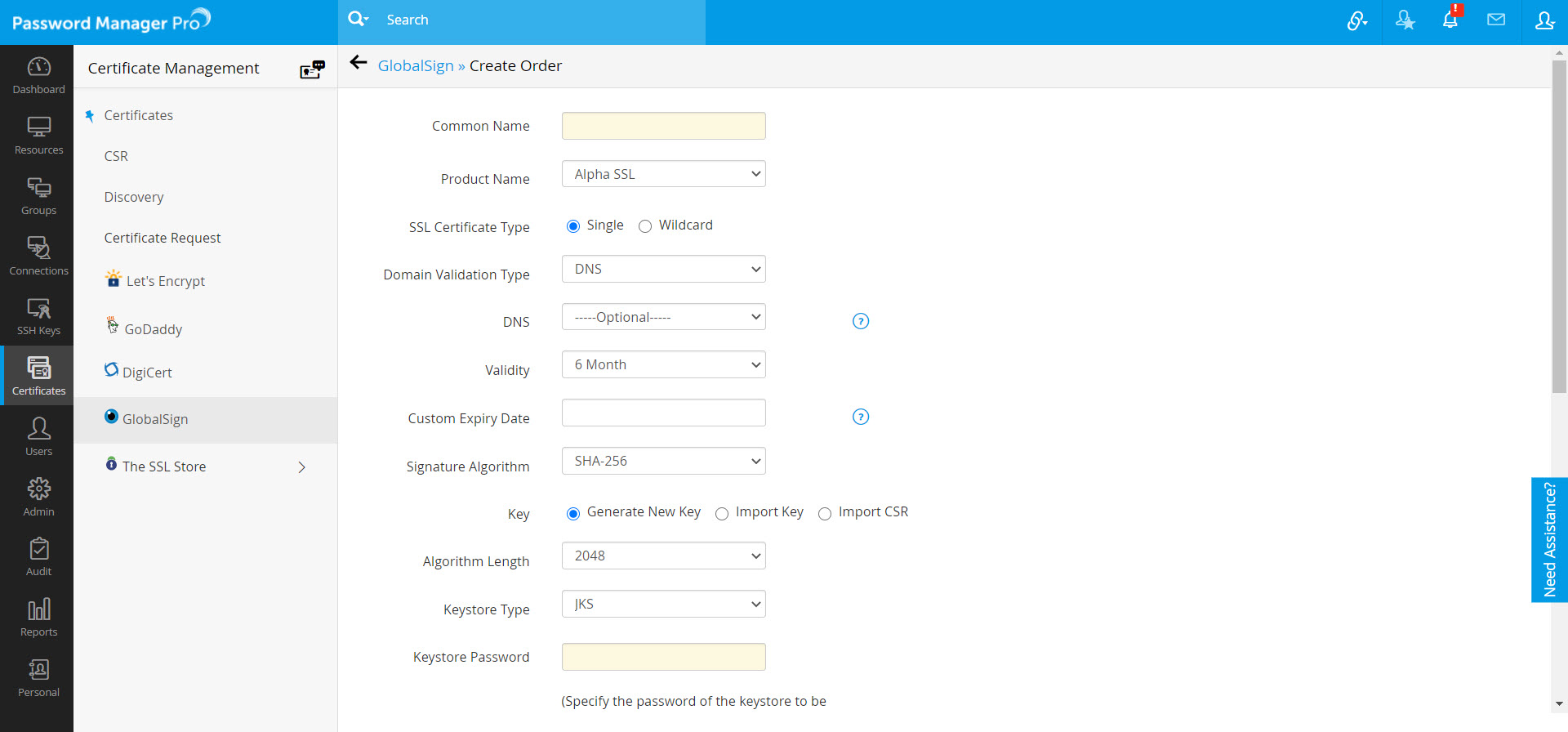

CSRを生成して証明書を注文するには、

- [証明書] >> [GlobalSign]に移動します。

- [証明書の注文]をクリックします。

- 開いたウィンドウで、共通名、製品名、SSL証明書の種類、ドメイン検証の種類、および有効期間を入力します。

- Password Manager Proは、次の3つのドメイン制御検証方法すべてをサポートしています。DNSベース、ファイルベース、および電子メールの検証。

- 次に、SSL証明書の種類、署名アルゴリズム、アルゴリズムの長さ、キーストアの種類、キーストアのパスワード、プライマリおよびセカンダリの連絡先の詳細を入力します。ユーザーは、既存のCSRまたは秘密キーをインポートして使用することもできます。

- 製品名がドメインSSLとして選択されている場合は、SSL証明書タイプをシングル/ワイルドカードとして入力します。

- ドメインSSL以外の製品名については、UCC SANとその有効期間を提供してください。

- 承認者の電子メールIDは、ドメイン制御検証(DCV)の検証メールの送信先の電子メールIDです。承認者の電子メールIDは、次のいずれかの形式である必要があります。

- <admin@domain>、<administrator@domain>、<hostmaster@domain>、<webmaster@domain>、または<postmaster@domain>

- ドメインのWHOISレコードに表示され、CAシステムに表示される管理者、登録者、技術者、またはゾーンの連絡先の電子メールアドレス。

- 次に、組織の詳細(組織の検証および拡張検証の注文タイプにのみ適用可能)、管理者の連絡先の詳細、および証明書を注文する技術者の連絡先の詳細を提供します。

- 詳細を入力したら、[作成]をクリックします。

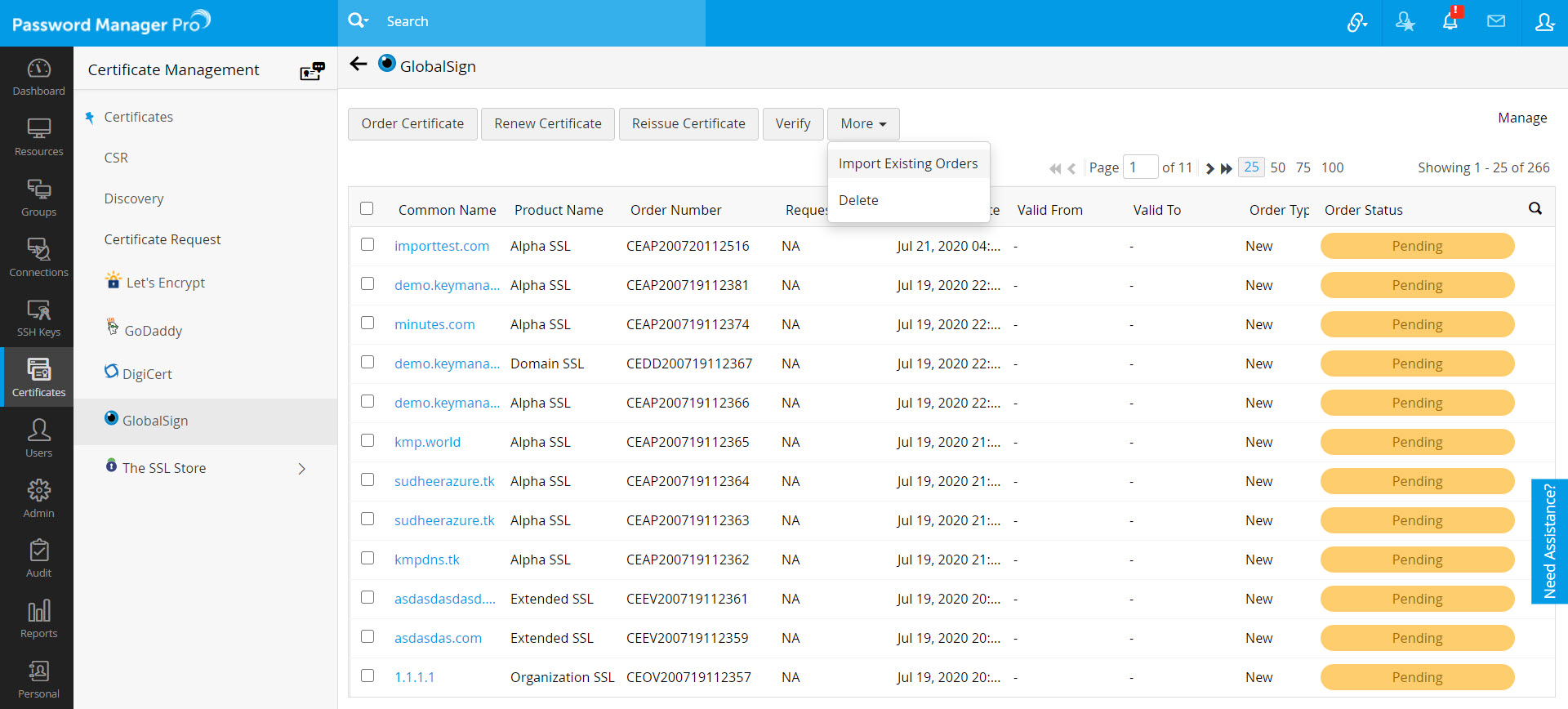

- テーブルビューの右側に表示されるステータスとともに、発注された証明書の注文のリストを表示できるウィンドウが表示されます。

注記:Password Manager Proを使用すると、GlobalSignからアカウント内で行われた既存の証明書注文をインポートし、それらのステータスを追跡できます。[詳細]トップメニューから[既存の注文のインポート]をクリックして、既存の未処理の注文をPassword Manager Proにインポートします。

2.1 DNSアカウントの構成

証明書の順序でDNSベースのドメイン検証を選択する場合は、Password Manager ProでDNSアカウントを構成し、チャレンジ検証手順を自動化するために[DNS]フィールドで指定する必要があります。DNSアカウントを構成するには、

- [GlobalSign] >> [管理]に移動します

- [DNS]タブに切り替えます。

- ここでは、サポートされているDNSプロバイダごとに最大1つのDNSアカウントを追加できます。Password Manager Proは現在、Azure、Cloudflare、Amazon Route 53 DNS、RFC2136 DNS更新、ClouDNS、GoDaddy DNSの自動ドメイン制御検証をサポートしています。

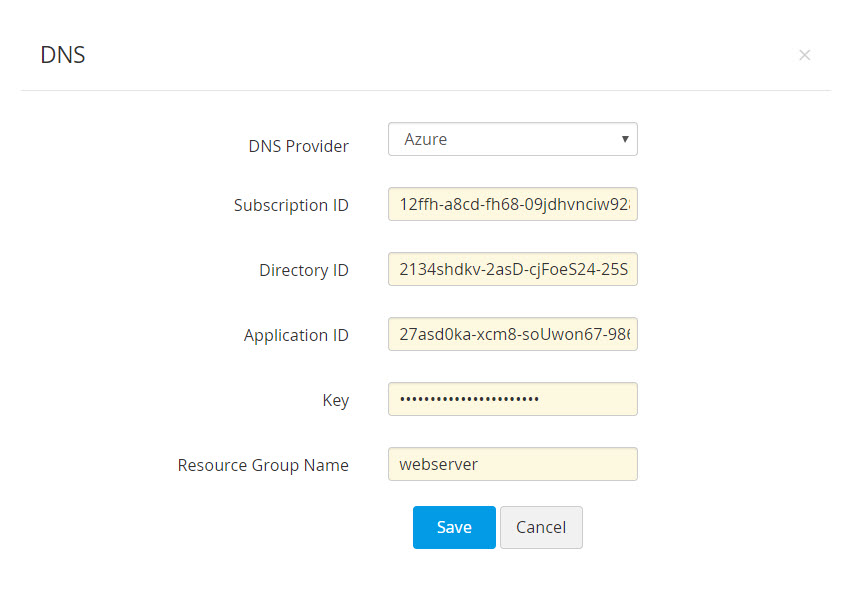

- [追加]をクリックします。開いたポップアップで、DNSプロバイダを選択します。

2.1.1 Azure DNS

- Azure DNSゾーンの[概要]ページで利用できるサブスクリプションIDを指定します。

- ディレクトリIDを指定します。これは[Azure Active Directory] >> [プロパティ]で利用できます。

- 既存のAzureアプリケーションがある場合は、そのアプリケーションIDとキーを入力します。

- そうでない場合は、以下の手順に従ってAzureアプリケーションとキーを作成し、API呼び出しを行うためのDNSゾーンへのアクセスをアプリケーションに許可します。

- Azureアプリケーションとキーを作成するには、

- [アプリの登録] >> [新しいアプリケーションの登録]に移動します。

- アプリケーション名を入力し、アプリケーションタイプとWebアプリ/APIを選択して、サインオンURLを入力します。[作成]をクリックします。

- 作成が成功すると、アプリケーションIDを表示するウィンドウが表示されます。

- アプリケーションキーを取得するには、[キー]に移動してキーを作成します。

- キーの説明と期間を入力し、[保存]をクリックします。

- キーが保存されると、キー値が表示されます。今後の参照用にキー値をコピーして保存します。

- アプリケーションにDNSゾーンへのアクセスを許可するには、

- すべてのDNSゾーンが作成されているリソースグループに移動するか、特定のDNSゾーンに切り替えます。

- アクセス制御(IAM)に切り替えて、[追加]をクリックします。

- コントリビューターとしての役割を選択し、Azure ADユーザー、グループ、またはアプリケーションにアクセスを割り当て、Azure Directoryで作成されたアプリケーションを検索して選択し、[保存]をクリックします。

- 作成されたAzureアプリケーションには、API呼び出しを行うためのDNSゾーンへのアクセスが許可されます。

- 最後に、DNSゾーンを作成したグループ名であるリソースグループ名を入力し、[保存]をクリックします。

- DNSアカウントの詳細が保存され、[管理] >> [DNS]の下に一覧表示されます。

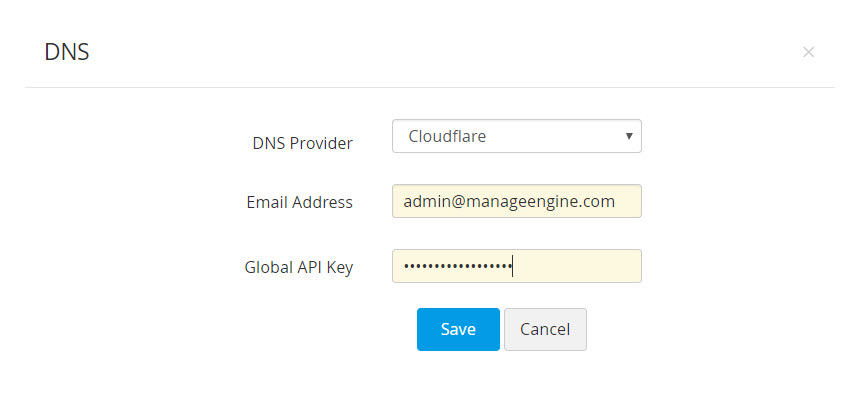

2.1.2 Cloudflare DNS

- [メールアドレス]フィールドで、Cloudflareアカウントに関連付けられているメールアドレスを指定します。

- グローバルAPIキーの場合、Cloudflare DNSのドメイン概要ページの[API生成]キーオプションを使用してキーを生成し、このフィールドに値を貼り付けます。

- [保存]をクリックします。DNSアカウントの詳細が保存され、[管理] >> [DNS]の下に一覧表示されます。

注記:DNSベースのドメイン検証タイプの場合、ドメイン制御検証の証明書の順序で構成済みのDNSアカウントを指定する場合は、[管理] >> [DNS]でそのステータスが[有効]にマークされていることを確認してください。

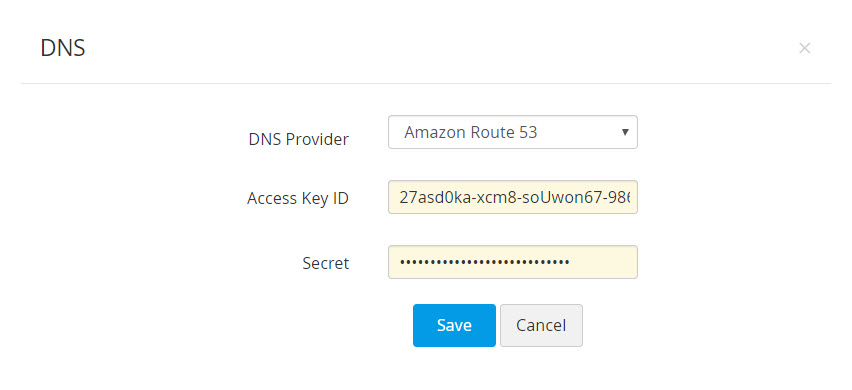

2.1.3 AWS Route 53 DNS

- AWSアカウントに関連付けられたアクセスキーIDとシークレットを生成して指定します。

- AWSアカウントをお持ちでない場合は、アカウントを作成し、以下の手順に従ってアクセスキーIDとシークレットを生成します。

- AWSコンソールにログインし、[IAMサービス] >> [ユーザー]に移動します。

- [ユーザーの追加]をクリックします。

- ユーザー名を入力し、アクセスタイプをプログラムアクセスとして選択します。

- 次のタブに切り替え、[権限の設定]のすぐ下にある[既存のポリシーを添付]をクリックして、「AmazonRoute53FullAccess」を検索します。

- リストされているポリシーを割り当て、次のタブに切り替えます。

- タグセクションで、適切なタグ(オプション)を追加し、次のタブに切り替えます。

- 入力したすべての情報を確認し、[ユーザーの作成]をクリックします。

- ユーザーアカウントが作成され、続いてアクセスキーIDとシークレットが生成されます。キーIDとシークレットをコピーして、安全な場所に保存してください。これは二度と表示されません。

- すでにAWSユーザーアカウントをお持ちの場合は、ユーザーに「AmazonRoute53FullAccess」権限を付与し、ユーザーが持っていない場合はアクセスキーを生成する必要があります。また、ユーザーアカウントにすでにアクセスキーが関連付けられている場合は、必要な権限が付与されていることを確認するだけで十分です。

必要な権限を付与するには、次の手順に従います。

- [権限]タブに移動し、必要なユーザーアカウントを選択して、[権限の追加]をクリックします。

- [権限の設定]のすぐ下にある[既存のポリシーを添付]をクリックして、[AmazonRoute53FullAccess]を検索します。

- リストされたポリシーを割り当て、[保存]をクリックします。

- アクセスキーを生成するには、

- 特定のユーザーアカウントを選択し、[セキュリティ資格情報]タブに移動します。

- 開いたウィンドウで、[アクセスキーの作成]をクリックします。

- アクセスキーIDとシークレットが生成されます。キーIDとシークレットをコピーして、安全な場所に保存してください。これは二度と表示されません。

Password Manager Proインターフェースで、[証明書]タブに移動し、[管理] >> [DNS]に移動して、Amazon Route 53の次の詳細を入力します。

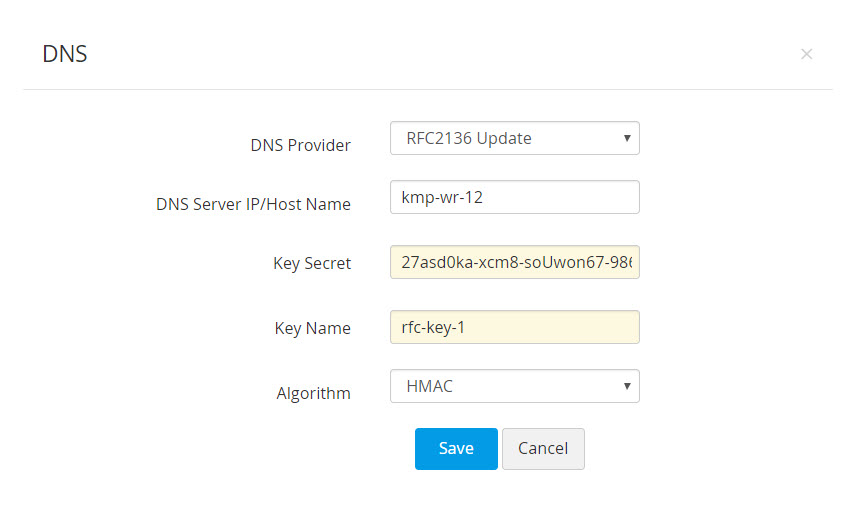

2.1.4 RFC2136 DNSアップデート

RFC2136 DNS更新をサポートするBind、PowerDNSなどのオープンソースDNSサーバーを使用している場合は、以下の手順に従って、Password Manager Proを使用してDNSベースのドメイン制御検証手順を自動化します。

- DNSサーバーのIP/ホスト名は、DNSサーバーがインストールまたは実行されているサーバー名/IPアドレスを表します。

- これらの詳細は通常、サーバーのインストールディレクトリにあります。たとえば、Bind9 DNSサーバーの場合、これらはサーバーのインストールディレクトリにあるnamed.local.confファイルにあります。

- キーシークレットを提供します。これは、サーバーのインストールディレクトリにあるキーコンテンツに他なりません。

- キーの名前を入力し、署名アルゴリズムを選択します。

- [保存]をクリックします。

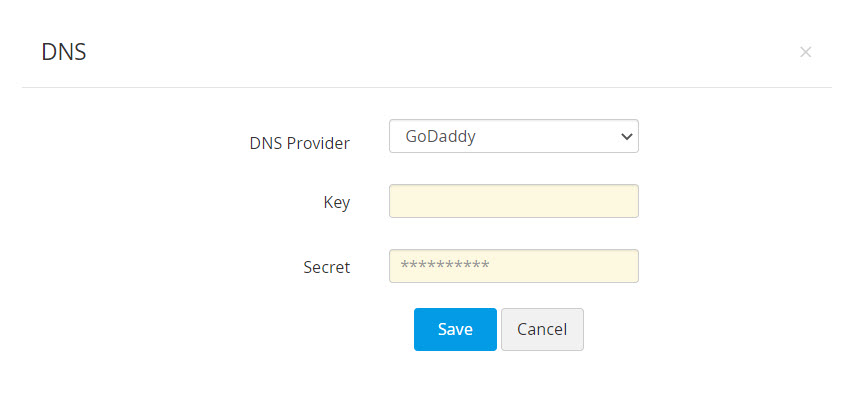

2.1.5 GoDaddy DNS

DNS検証にGoDaddy DNSを使用している場合は、以下の手順に従って、Password Manager Proを使用してDNSベースのドメイン制御検証手順を自動化します。

GoDaddy API資格情報を取得する手順:

- GoDaddy開発者ポータルに移動し、[APIキー]タブに切り替えます。

- まだログインしていない場合は、GoDaddyアカウントにログインします。

- ログインすると、APIキーを作成および管理できるAPIキーページにリダイレクトされます。[新しいAPIキーの作成]をクリックします。

- アプリケーション名を入力し、環境タイプを[本番]として選択して、[次へ]をクリックします。

- APIキーとそのシークレットが生成されます。シークレットは再度表示されないため、コピーして安全な場所に保存してください。

次に、Password Manager Proインターフェースで、以下の手順に従ってGoDaddy DNSをGlobalSign証明書リポジトリに追加します。

- [証明書] >> [GlobalSign]に移動し、右端の[管理]をクリックします。

- [DNS]タブに切り替えて、[追加]をクリックします。

- [DNSプロバイダ]ドロップダウンメニューから[GoDaddy]を選択します。

- GoDaddyポータルから以前に生成されたキーとシークレットを入力します。[保存]をクリックします。

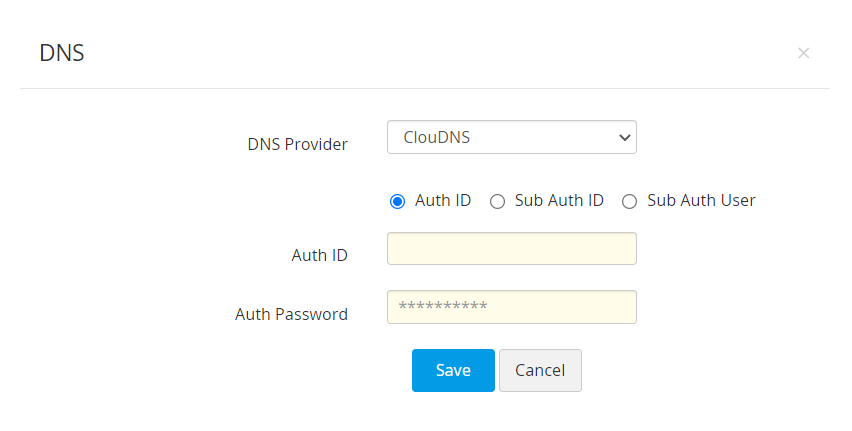

2.1.6 ClouDNS

DNS検証にClouDNSを使用している場合は、以下の手順に従って、PMPを使用してDNSベースのドメイン制御検証手順を自動化します。

ClouDNS API資格情報を取得する手順:

- ClouDNSアカウントにログインし、Reseller APIに移動します。

- APIユーザーIDを既に作成している場合は、APIユーザーの下にあります。そうでない場合は、[APIの作成]をクリックして新しいAPIを生成します。

ClouDNS API認証IDの詳細については、ここをクリックしてください。

次に、PMPインターフェイスで、以下の手順に従ってClouDNSをGlobalSignCAに追加します。

- [証明書] >> [GlobalSign]に移動し、右端の[管理]をクリックします。

- [DNS]タブに切り替えて、[追加]をクリックします。

- [DNSプロバイダ]ドロップダウンから[ClouDNS]を選択します。

- 次のいずれかのオプションを選択します。認証ID、サブ認証ID、サブ認証ユーザー。

- 選択したClouDNS認証IDとそれぞれの認証パスワードを入力し、[保存]をクリックします。

3.ドメイン制御の検証、証明書の発行および展開

証明機関が注文を受け取ったら、ドメイン制御検証(DCV)と呼ばれるプロセスを実行し、完了時に証明書を受け取るドメインの所有権を証明する必要があります。Password Manager Proは、次の3つのDCVメソッドすべてをサポートしています。

- 電子メールベースのDCV

- ファイルまたはHTTPベースのDCV

- DNSベースのDCV

3.1 電子メールベースのドメイン制御の検証

- 電子メールベースのドメイン制御検証では、証明機関は、証明書の注文時に指定された承認者の電子メールIDに確認電子メールを送信します。

- このメールでは、ドメインコントロールの検証手順を完了するために実行する必要のある手順について説明します。

- 手順が完了したら、Password Manager Proサーバーに移動し、[GlobalSign]タブに切り替えます。

- 注文を選択し、トップメニューから[確認]をクリックします。

- 検証が成功すると、証明機関は証明書を発行します。証明書はフェッチされ、Password Manager Proの安全なリポジトリに追加されます。証明書には、[証明書] >> [証明書]タブからアクセスできます。

- ここから、Password Manager Proから直接、証明書ストアやIISサーバーなどの必要なエンドポイントサーバーに証明書を展開できます。

証明書の展開の詳細については、こちらをクリックしてください。

3.2 ファイル/ HTTPベースのドメイン制御検証

- ファイル/HTTPベースのドメインコントロール検証を選択した場合、注文の作成時にチャレンジファイルが表示されます。

- ドメインサーバーに移動し、指定されたパスを作成して、そのパスにチャレンジファイルを展開します。

チャレンジファイルをエンドポイントサーバーに展開するこのプロセス全体は、Password Manager Proから自動化できます。これは、[管理]の下の[展開]タブでサーバーの詳細を構成することで実現できます。エンドサーバーがWindowsマシンの場合は、先に進む前に以下の手順を実行してください。

前提条件:

エンドサーバーがWindowsマシンの場合は、[証明書] >> [Discovery] >> [エージェント]からWindows用のKMPエージェントをダウンロードしてインストールし、次の手順に従います。

- コマンドプロンプトを開き、Password Manager Proのインストールディレクトリに移動します。

- 「AgentInstaller.exe start」コマンドを実行します。

- コマンドプロンプトを開き、Password Manager Proのインストールディレクトリに移動します。

- 「AgentInstaller.exe stop 」コマンドを実行します。

KMPエージェントをインストールしてWindowsサービスとして開始するには:

エージェントを停止してWindowsサービスをアンインストールするには:

- [GlobalSign] >> [管理]に切り替えます。

- [展開]タブに移動し、[追加]をクリックします。

- 表示されるポップアップで、チャレンジタイプを「http-01」として選択し、ドメイン名を指定し、サーバータイプ(WindowsまたはLinux)を選択して、サーバーの詳細を入力します。[保存]をクリックします。

- チャレンジファイルは、指定されたパスの対応するエンドサーバーに自動的に展開されます。

- チャレンジファイルを展開したら、Password Manager Proサーバーに移動し、[GlobalSign]タブに切り替えて、順序を選択し、トップメニューから[確認]をクリックします。

- ドメイン検証が成功すると、証明機関は、取得されてPassword Manager Pro証明書リポジトリに追加される証明書を発行します([証明書] >> [証明書])。

ドメイン制御の検証を自動化するには、以下の手順に従います。

3.3 DNSベースのドメイン制御の検証

- DNSベースのドメイン制御検証を選択した場合、注文の作成時にDNSチャレンジ値とテキストレコードが表示されます。

- テキストレコードをコピーして、ドメインサーバーに手動で貼り付けます。

HTTPチャレンジと同様に、チャレンジ検証プロセス全体をPassword Manager Proから自動化できます。これは、[管理]の下の[展開]タブでサーバーの詳細を構成することで実現できます。ドメイン制御の検証を自動化するには、次の手順に従います。

- [GlobalSign] >> [管理]に切り替えます。

- エンドサーバーがWindowsマシンの場合は、前提条件のセクションに記載されている手順を使用して、Windows用のKMPエージェントをダウンロードしてインストールします。

- [展開]タブに切り替えて、[追加]をクリックします。

- 表示されるポップアップで、チャレンジタイプを「dns-01」として選択し、ドメイン名を指定し、DNSプロバイダ(Azure、Cloudflare、またはAmazon Route 53 DNS)を選択して、サーバーの詳細を入力します。

- [証明書の展開]オプションをオンにして、調達後に証明書をエンドサーバーに展開します。[保存]をクリックします。

- DNSチャレンジ値とテキストレコードは、対応するDNSサーバーに自動的に作成されます。

- チャレンジが達成されたら、Password Manager Proサーバーに移動し、[GlobalSign]タブに切り替えて、順序を選択し、トップメニューから[確認]をクリックします。

- ドメイン検証が成功すると、証明機関は証明書を発行します。証明書はフェッチされ、Password Manager Pro証明書リポジトリに自動的に追加されます。[証明書] >> [証明書]タブから証明書にアクセスすることができます。

- ここから、Password Manager Proから直接、証明書ストアやIISサーバーなどの必要なエンドポイントサーバーに証明書を展開できます。証明書の展開の詳細については、こちらをクリックしてください。

- DNSベースのドメイン制御検証の場合、注文時に[管理] >> [DNS]で構成されたDNSアカウントを選択した場合、Password Manager Proはそのアカウントを使用してチャレンジ検証を自動化します。代わりに、[管理] >> [展開]でドメインとサーバーの詳細を既に構成している場合は、チャレンジの検証と、その後の証明書の展開が、その特定のドメインとサーバーに対してのみ実行されます。

- RFC2136 DNS更新の場合、グローバルDNS構成を選択した場合、ドメイン名自体がゾーン名として機能します(グローバルDNS構成は、すべてのゾーンに同じキーシークレットを使用している場合にのみ可能です)。一方、ドメインとエージェントのマッピングを選択した場合は、ドメインごとにゾーン名、キー名、キーシークレットを個別に指定する必要があります。

4.証明書の更新、再発行、検証、削除

Password Manager Proから、サードパーティの証明機関に送信された証明書の注文を更新、再発行を要求、または削除できます。

証明書を更新するには:

- [証明書] >> [GlobalSign]に移動します

- 必要な注文を選択し、トップメニューから[証明書の更新]をクリックします。 [詳細]

- 必要に応じて、ドメイン制御検証(DCV)手順を完了します。

- 検証が成功すると、証明書が発行され、[証明書] >> [証明書]タブで新しいバージョンが自動的に更新されます。

証明書の更新は、選択した証明書の有効期限の90日前にのみ許可されます。

証明書の再発行を要求するには:

- [証明書] >> [GlobalSign]に移動します。

- 必要な注文を選択し、トップメニューから[証明書の再発行]をクリックします。

- 証明書が再発行され、[証明書] >> [証明書]タブで自動的に更新されます。

証明書要求を確認するには:

- [証明書] >> [GlobalSign]に移動します。

- Password Manager Proで保留中の証明書の注文を選択し、トップメニューから[確認]をクリックします

- 選択した証明書がドメイン検証証明書である場合、Password Manager ProはGlobalSignを使用してドメイン検証とURL検証を実行し、検証が完了すると証明書を発行します。発行された証明書は、Password Manager ProのSSL証明書リポジトリに追加されます。

- 選択した証明書がドメイン検証証明書でない場合、Password Manager ProはGlobalSignから証明書のステータスのみを取得します。

証明書要求を削除するには:

- [証明書] >> [GlobalSign]に移動します

- 必要な証明書を選択し、[詳細]トップメニューから[削除]をクリックします。

- 証明書要求はPassword Manager Proから削除されます。

注記:証明書要求が削除されると、Password Manager Proからのみ削除されます。アカウントのGlobalSignWebサイトで開いている注文を見つけることができ、必要に応じて[GlobalSign] >> [詳細] >> [既存の注文のインポート]を使用してPassword Manager Proにインポートできます。