「米国国立標準技術研究所(National Institute of Standards and Technology)」が発行するレポートのうち、コンピューターセキュリティに関する文書は「SP(Special Publications)800シリーズ」として体系化されています。

SP 800シリーズのうちのひとつ、脆弱性とパッチの管理についてのガイドラインが「NIST SP 800-40(パッチおよび脆弱性管理プログラムの策定)」です。

ダウンロードはこちらNIST SP 800-40実践におけるヒント

NIST SP 800-40(パッチおよび脆弱性管理プログラムの策定)とは

■NIST SP 800-40の目的

NIST SP 800-40発行の目的は、「セキュリティパッチおよび脆弱性修正措置の支援」とVersion 2.0の第1章で述べられています。

- 組織的プロセスの作成方法

- 作成したプロセスの効果測定の方法

これら2点に焦点を当てつつ、脆弱性の修正に利用できる技術情報も掲載しています

■NIST SP 800-40発行の経緯

NIST-SP 800-40初版の発行時、著者であるPeter Mell氏とMiles Tracy氏がNIST SP 800-40発行の経緯を次のように述べています。

タイムリーなパッチの適用は必須事項です。一方、IT専門家が犯している最も一般的な誤りが「OSやソフトウェアの修正プログラムの適用を怠ること」です。

頻発する問題に対処すべく、NIST SP 800-40を発行し、明確な「パッチ適用および脆弱性に関するポリシー」と「パッチ処理に関するプロセス」を策定できるよう組織を支援します。

すなわち、脆弱性とパッチの管理に関する問題の頻発がNIST SP 800-40発行の背景です。

■NIST SP 800-40のバージョンについて

NIST SP 800-40日本語版の最新は、2005年11月にIPA(独立行政法人 情報処理推進機構)が発行した Version 2.0「パッチおよび脆弱性管理プログラムの策定」です。

実は、NISTが発行している英語版の原文では、2013年7月に Revision 3が発行されています

Revision 3では主に次のような点が更新されています。

| 概要 | Creating a Patch and Vulnerability Management Program セキュリティパッチおよび脆弱性の修正措置の支援を目的とするガイドライン | Guide to Enterprise Patch Management Technologies エンタープライズ向けパッチ管理ツールの基本事項の理解を支援するためのガイドライン |

| 対象読者 | 主な対象読者

| 主な対象読者

その他の読者

|

2020年1月現在、IPAよりRevision 3の日本語版は公開されていませんが、ゾーホージャパン株式会社は、組織におけるセキュリティパッチと脆弱性対策の重要性は引き続き高いと想定し、パッチ管理の有用情報であるRevision 3を翻訳し日本語版を作成しました。

*免責事項

本日本語版は、原文にできるだけ正確に翻訳するよう努めていますが、その内容を保証するものではありません。

翻訳監修主体(ゾーホージャパン株式会社)は、本翻訳に記載された情報より損害、もしくは損失が生じた場合、責任を負うものではあり ません。

原文の内容を理解する必要がある場合、以下の原文をお読み下さい。

https://nvlpubs.nist.gov/nistpubs/SpecialPublications/NIST.SP.800-40r3.pdf

NIST SP 800-40 Revision 3では、組織におけるセキュリティパッチ管理を解説していますが、さらに管理の自動化技術とツールに焦点を当てていることがポイントです。

This publication is based on the assumption that the organization has a mature patch management capability and is focused on increasing its automation level.

(本書は、組織がすでにパッチ管理について成熟しており、自動化するレベルにあることを前提として書かれています。)

Revision 3の序文ではこのように明記されており、まずはセキュリティパッチと脆弱性修正プログラムについての基本事項が解説されているVersion 2.0をしっかりと理解することが大切です。

NIST SP 800-40 Version 2.0の内容

「セキュリティパッチおよび脆弱性修正措置の支援」を目的としているNIST SP 800-40 Version 2.0は、日本語版で74ページの文書です。

各章で述べられている内容は次のとおりです。

■対象読者や全体の構成(第1章)

作成機関であるNISTについて、NIST SP 800-40の目的、対象読者、文書の構成といった導入を3ページで説明しています。

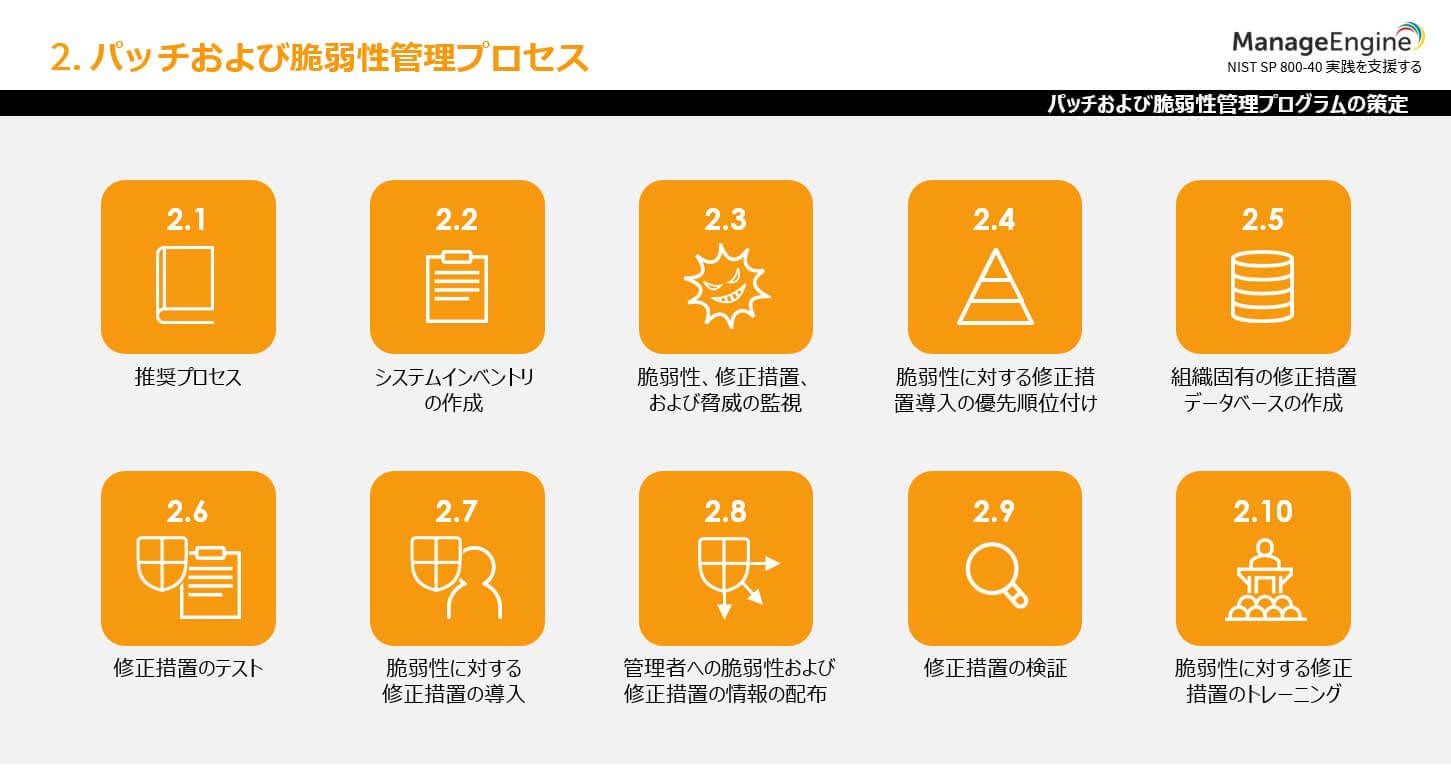

■パッチおよび脆弱性管理プロセス(第2章)

第2章は、NIST SP 800-40の主要部分と言える章で、16ページに渡って、パッチと脆弱性の管理プロセスについて解説しています。

各組織における、脆弱性・パッチ・脅威の特定と対応について、包括的なプロセスとして10の具体的なアクションが推奨されています。

2章で説明されている10の推奨事項は次のとおりです。

- システムインベントリの作成

- パッチおよび脆弱性グループの作成

- 脆弱性・修正措置・脅威の監視

- 脆弱性に対する修正措置導入の優先順位付け

- 組織固有の修正措置データベースの作成

- 修正措置のテスト

- 脆弱性に対する修正措置の導入

- 管理者への脆弱性および修正措置の情報の配布

- 修正措置の検証

- 脆弱性に対する修正措置のトレーニング

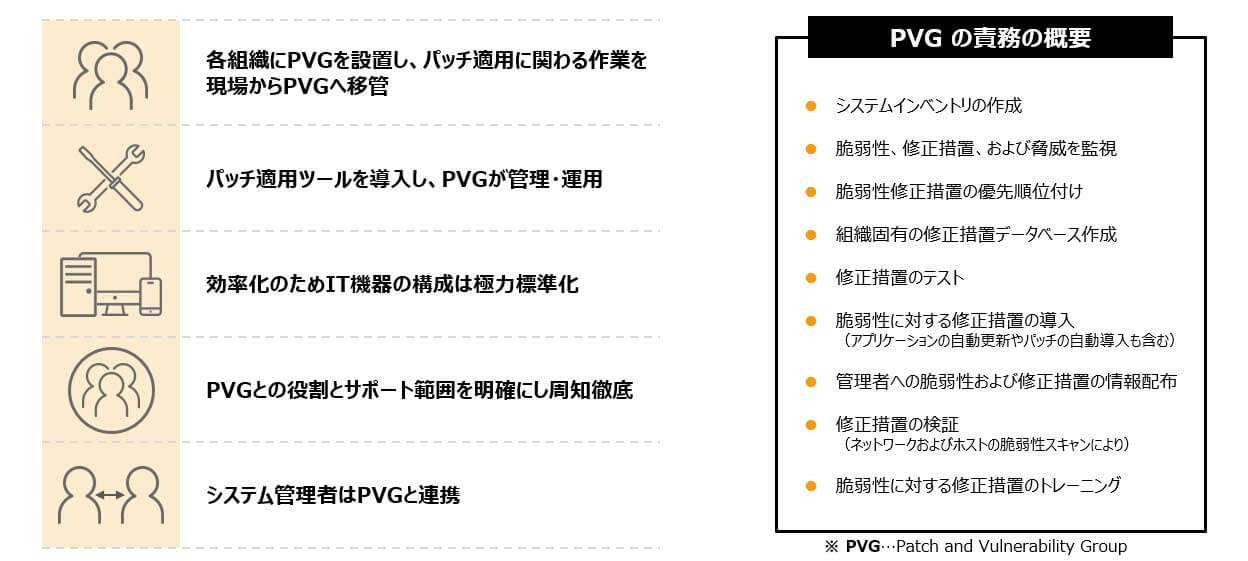

■パッチおよび脆弱性グループ(PVG)

10の推奨事項のうち「2.パッチおよび脆弱性グループの作成」とはどのようなグループなのでしょうか。

パッチおよび脆弱性グループ(PVG:Patch and Vulnerability Group)は、組織内部でパッチを特定し、配布を円滑に行うことを専門とした対策グループのことです。

パッチおよび脆弱性グループは、NISTの推奨プロセスで重要なポジションと位置付けられており、NIST SP 800-40のすべての章で言及されています。

パッチおよび脆弱性グループ(PVG)の役割を押さえてからNIST SP 800-40を読み込むと理解がスムーズです。

■パッチおよび脆弱性管理のセキュリティメトリクス(第3章)

英語の直訳である“セキュリティメトリクス”と聞いて、意味が即答できる方は多くないでしょう。

メトリクスとは、さまざまな活動を定量化し、定量化したデータを管理に使えるように加工した指標のことです。

例えば、管理者の立場では「どれだけ迅速に新しい脆弱性を特定・分類し、対処したか」というデータは知っておくべき指標のひとつです。

“どれだけ迅速に”の算出が難しいですが、NIST SP 800-40では、次のように3つの時間の和で測定できると説明しています。

“どれだけ迅速に”

= 脆弱性およびパッチの特定に要した時間

+ パッチ適用に要した時間

+ 緊急の構成変更に要した時間

このように、第3章では、パッチと脆弱性の管理に必要ながら測定が困難な指標の出し方について説明しています。

■パッチおよび脆弱性管理の問題(第4章)

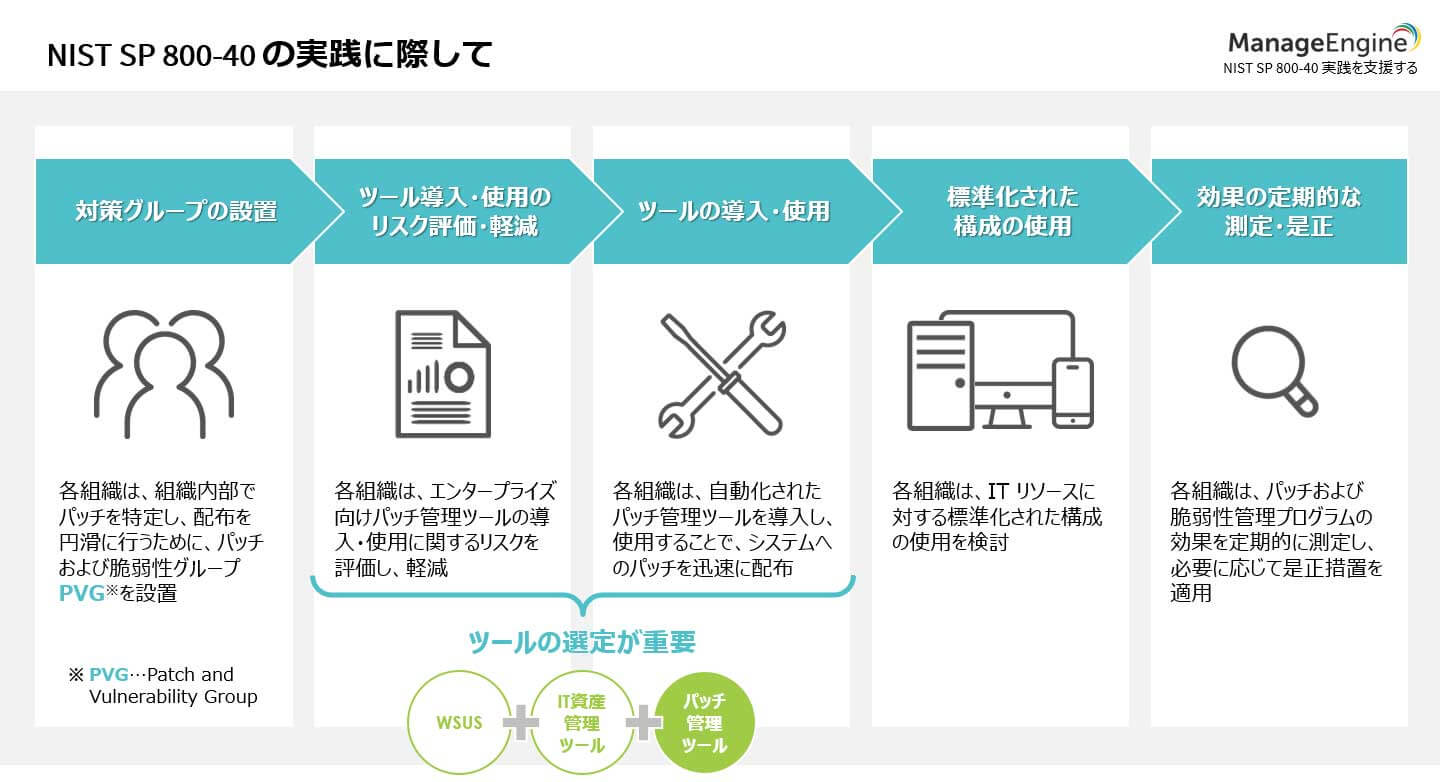

まず、第4章の冒頭で「中規模・大規模組織のすべてで、自動化されたエンタープライズ向けのパッチ管理ツールを導入すべきである」と明言しています。

その上で、「エンタープライズ向けパッチ管理ツールを導入することで、新たなセキュリティリスクが生まれる可能性がある」と注意喚起もしています。

第4章では、パッチや脆弱性の管理にまつわる問題、特にエンタープライズ向けパッチ管理ツールを導入するリスクや製品の選び方について説明しています。

■米国政府のパッチおよび脆弱性関連のリソース(第5章)

米国政府のパッチおよび脆弱性管理ツールの大半は、国土安全保障省のUS-CERT(United States Computer Emergency Readiness Team)が管理しています。

5章ではUS-CERTが管理しているパッチおよび脆弱性管理ツールについて2ページで紹介しています。

米国政府組織についての説明であるため、概要を知っておく程度でかまわないでしょう。

■結論および主な推奨事項の要約(第6章)

第6章の内容は、ほぼ第2章(パッチおよび脆弱性管理プロセス)のまとめとなっています。

■付録

付録は資料集となっており、パッチおよび脆弱性関連のベンダーや製品の公式URLなどが紹介されています。

NIST SP 800-40 Revision 3の内容

「組織がエンタープライズ向けパッチ管理技術の基本事項を理解できるよう支援する」ことを目的としているNIST SP 800-40 Revision 3は、日本語版で25ページの文書です。

Version 2.0に引き続きパッチ管理の重要性を説明し、パッチ管理の実行に伴う課題について確認します。また、エンタープライズ向けパッチ管理技術の概要についての説明と、この技術の効果を測定し、パッチの相対的な重要度を比較するためのメトリクスについても簡単に説明しています。

組織がエンタープライズ向けパッチ管理技術の効果と効率を向上させるために実施すべき推奨事項;

-各組織は、段階的な方法でエンタープライズ向けパッチ管理ツールを導入すること。

-各組織は、エンタープライズレベルのアプリケーションの導入時に使用すべき標準的なセキュリティ手法によって、エンタープライズ向けパッチ管理ツールに関連するリスクを削減すること。

-各組織は、セキュリティのニーズと、使用性および可用性に対するニーズとのバランスをとること。

NIST SP 800-40の実践におけるヒントを公開

■「NIST SP 800-40実践におけるヒント」の構成

「NIST SP 800-40実践におけるヒント」は、NIST SP 800-40 Version 2.0とRevision 3の両版から構成されており、各版の核となる章を中心にNIST SP 800-40を37ページに凝縮して解説しています。

「NIST SP 800-40実践におけるヒント」の各段落番号は、原文の段落番号と一致しているため、原文をまず自身で読み込んでみて分からない章だけを「NIST SP 800-40実践におけるヒント」で確認するという使い方もできます。

ダウンロードはこちら NIST SP 800-40実践におけるヒント

■NIST SP 800-40の実践に焦点

残念ながら、NIST SP 800-40の原文を読んでも「組織が行うべきアクション」は分かりづらい点があります。

NIST SP 800-40はあくまでもガイドラインであり、各組織で「パッチ適用および脆弱性に関するポリシー」と「パッチ処理に関するプロセス」を策定できるよう支援することだけを目的としています。

「NIST SP 800-40実践におけるヒント」では、さらに踏み込んでNIST SP 800-40の実践に関する手法やヒントも公開しています。

■パッチおよび脆弱性グループ(PVG)の責務

上記でパッチおよび脆弱性グループ(PVG)の役割を押さえておくことがNIST SP 800-40の理解には重要と述べました。

NIST SP 800-40 Version 2.0の原文74ページ中で、PVGは126回も言及されているという重要な役割を担う存在です。

それにも関わらず、NIST SP 800-40の原文では、PVGが担うべき役割や責務についての説明が分かりにくいと感じる方も多いでしょう。

「NIST SP 800-40実践におけるヒント」では、NIST SP 800-40の実践には絶対に欠かせないPVGのアクションや責務などを分かりやすく解説している点も特長です。

NIST SP 800-40実践におけるヒント」を是非ご活用ください。

ダウンロードはこちら NIST SP 800-40実践におけるヒント

参考サイト一覧

- NIST SP 800-40 Revision 3 - 英語原版 | 日本語訳版

- NIST SP 800-40 Version 2.0 - 英語原版 | 日本語訳版

- セキュリティ関連NIST文書:IPA 独立行政法人 情報処理推進機構

- 米国国立標準技術研究所(NIST)

- NIST サイバー セキュリティ フレームワーク(CSF)とは? 解説と対策

- NIST サイバー セキュリティ フレームワーク(CSF) - 英語原版 | 日本語訳版

- NIST SP800-171とは? 解説と対策

- NIST SP800-171 - 英語原版 | 日本語訳版

- NIST SP800-53とは? 解説と対策

- NIST SP800-53 - 英語原版 | 日本語訳版

- NIST発行の情報セキュリティ関連文書(CSFとSP 800の位置づけ)