ファイアウォールルールとは

ファイアウォールの基本的な機能は、通信を制御するフィルタリングです。ファイアウォールルールは、このフィルタリング機能が適切に稼働するために必ず設定されるものです。

ファイアウォールルールには、大きく分けて「許可ルール」と「拒否ルール」があります。セキュリティの観点から、原則すべての通信を拒否とし、必要な通信のみを許可ルールとして追加する運用が一般的です。また、ファイアウォールルールは通信の双方向に対してそれぞれ設定できます。

カンタンにルールを可視化する方法を解説

ファイアウォールルールの設定項目

ファイアウォールルールでは、おもに以下のような項目を設定することで通信を制御します。

- プロトコル(TCP、UDPなど)

- 送信元のIPアドレス/ポート番号

- 宛先のIPアドレス/ポート番号

- アクション(許可、拒否など)

ファイアウォール"ポリシー"との違い

ファイアウォールルールとよく一緒に使われる用語として、ファイアウォールポリシーがあります。ファイアウォールポリシーはルール以外にも、ファイアウォールの運用上のポリシー(セキュリティポリシーなど)が含まれる場合もあります。ただし、実際はほぼ同義とみなされていることが多いです。

【関連】 ファイアウォールポリシーとは?不要ポリシーが生み出すセキュリティリスク

ファイアウォールルールが動作する仕組み

ファイアウォールルールを管理する上で、やみくもに許可ルールや拒否ルールを追加していくのは避けるべきです。ここでは、ルールが適用される仕組みについて解説します。

まず、ファイアウォールルールのリストの1番目の条件を満たすかどうか確認します。ここで条件を満たしていた場合、そのルールが適用されます。もし条件を満たしていない場合は、リストの2番目の条件を満たすかどうか確認します。ここで条件を満たしていた場合、そのルールが適用され、条件を満たしていない場合は、リストの3番目の条件を満たすかどうか確認します。このように条件を満たすルールが見つかるまで、リストの上から順にこの処理がくり返されます。すべてのルールが適用されない場合は、拒否のの対象となり、通信が破棄されます。

注意点として、1度ルールが適用されるとそれ以降(たとえば1番目で適用された場合、2番目以降)のルールはすべて無視されます。そのため、ルールの順番にも注意する必要があります。より狭い条件のルールを上位に置き、より広い条件のルールを下位に置くのがポイントです。

ファイアウォールルールの運用で注意すべきこと

ファイアウォールルールの概要や動作する仕組みを理解したところで、ルールの運用で特に注意すべき点について2つご紹介します。外部から内部へのアクセスなどのルール設定

一般的に企業のネットワーク構成は、ファイアウォールによりインターネット(外部ネットワーク)・DMZ・内部ネットワークの3つに分けられます。インターネットから直接、内部ネットワークへアクセスできるようなルール設定は、不正アクセスを防ぐために原則避けるべきとされています。内部ネットワークへの通信は、必ずDMZのサーバーを経由させましょう。

また、外部ネットワークからDMZへの通信については、必要なサービスのみを許可するルールで制御するべきです。たとえば、WebサーバーであればTCPポート80のHTTP、TCPポート443のHTTPSなどが該当します。ただし、そのように制御していたとしても、外部に公開されているために攻撃者の侵入リスクをゼロにすることは不可能です。侵入された場合も想定し、その場合もなるべく内部ネットワークへの被害拡大を防ぐため、DMZから内部ネットワークのルール設定についても原則拒否にしましょう。

さらに、内部からの通信(内部ネットワーク→DMZ、DMZ→インターネット)に関しても、不正なWebサイトへのアクセスによる情報漏えいのリスクを減らすため、必要以上に許可しないようにしましょう。

不要な許可ルールの作成・放置

不要な許可ルールの作成は、重大なセキュリティリスクとなる可能性があります。攻撃者が内部ネットワークへ侵入する手段として、そのような許可ルールを悪用することがあります。また、一時的に必要になり作成した許可ルールを、その後、放置し続けることも同様にリスクが大きいです。

セキュリティリスク以外の懸念もあります。前述のとおり、ファイアウォールのルール制御では、上位のリストから順に処理されます。この際、不要なルールが何十、何百と多くなっていくとファイアウォール機器自体の負荷も大きくなり、パフォーマンスの低下を引き起こす可能性があります。

このような問題を回避するために、定期的にルールの棚卸をすることをおすすめします。具体的には、「より狭い条件のルールを上位に置き、より広い条件のルールを下位に置く」という前提を考慮しつつ、より頻度の高いルールをより上位に設定し、不要なルールは削除する、といった作業が必要です。

【関連】 ファイアウォール運用で直面する「課題」と「解決策」

面倒なファイアウォールルール棚卸は「可視化」で解決!

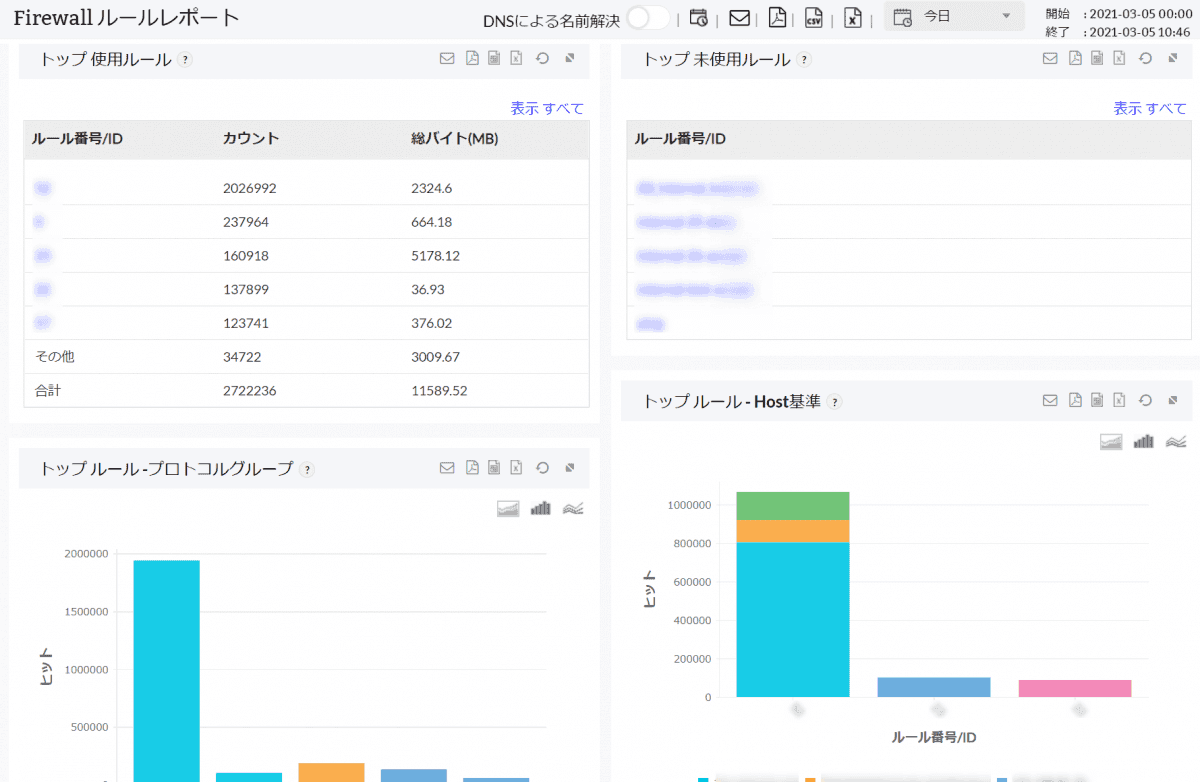

ファイアウォールルールの定期的な棚卸はセキュリティ対策やパフォーマンス維持の上で重要である一方、非常に手間のかかる作業でもあります。管理者の方は「どのルールがよく使用するもので、どのルールが不要であるかを把握するのが難しい」「ルールが大量にあり、棚卸にとても時間がかかってしまう」といった課題をお持ちではないでしょうか。

ManageEngineのファイアウォールログ解析ツール「Firewall Analyzer」では、ファイアウォールルールの可視化機能により、不要ルールの削除や、使用頻度に応じた並び替えを簡単に実現します。また、ルールテスト機能も備えているため、追加ルールが既存のルールに悪影響を与えないか、といったことまで確認できます。インストールからわずか数十分で運用を開始でき、価格も年間14.7万~という圧倒的なコストパフォーマンスでご提供しています。ご興味のある方は、まずは無料の評価版(技術サポートつき)をお試しください。