脅威インテリジェンスデータ分析

EventLog Analyzerは、Symantec Endpoint、Symantec DLP、FireEyeなどの脅威インテリジェンスソリューションからのログデータのサポートを提供します。このソリューションは、外部のセキュリティ脅威を早期に検出および軽減するのに役立ち、すぐに使用可能なレポートおよびアラート条件を提供します。事前定義されたレポートは、PDF/CSV形式でエクスポートできます。サポート対象の脅威ソースは以下のとおりです。

- FireEye脅威ソリューションに関するレポート

- Symantec Endpointソリューションに関するレポート

- Symantec DLPアプリケーションに関するレポート

- Malwarebytesソリューションに関するレポート

- CEF形式レポート

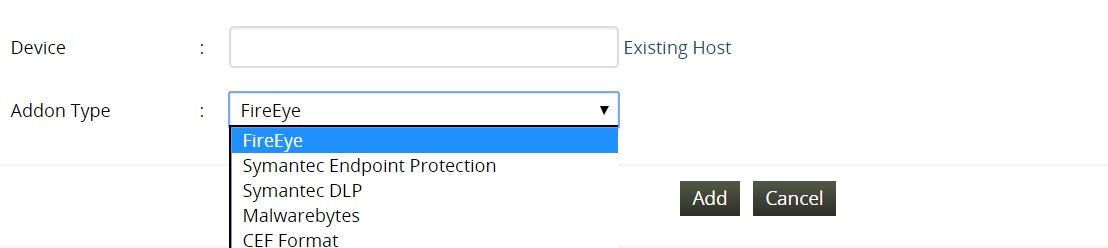

脅威インテリジェンスソリューションを追加する方法

設定 > 構成>脅威> ソースを追加と移動

- 脅威インテリジェントソリューションがインストールされているデバイスを関連付けます。このデバイスからログが収集/インポートされます。

- アプリケーションの種類(FireEye、Symantec Endpointソリューション、またはSymantec DLPアプリケーション)を選択します。

注記:関連付けるデバイスは既に追加されているはずです。そうでない場合は、最初にそれぞれのデバイスを追加してから、脅威インテリジェンスソリューションに関連付けます。

McAfeeの構成

EventLog AnalyzerでMcAfeeを構成するには、以下の手順に従ってください。

- EventLog Analyzerで HTTPSを構成します。

- 必要なTLSポートを有効にします。設定>システム設定>リスナーポート

- 新しく作成されたsyslogサーバーを使用するようにMcAfee ePOサーバーを構成します。

- 新しい登録済みサーバーを追加し、サーバーの種類としてSyslogを選択します。

- SyslogサーバーのFQDNを入力します。

- ポート番号に6514を入力します。TLSでリスト入力ポート番号が変更された場合、そのポート番号を入力します。

- イベント転送を有効にするをクリックします。

- テスト接続をクリックします。Syslog接続成功メッセージが表示されます。

- McAfee ePOサーバーで、保存をクリックします。

FireEyeログデータ分析

レポートは以下の情報を提供します:

- ドメイン一致

- マルウェア感染

- コールバック

- マルウェアオブジェクト

- ウェブ感染

また、上部に情報を提供するレポートを提供します:

- 重大度

- 感染源となるソースIP

- ターゲットIP

- ターゲットポート

- マルウェア

- アクティブセンサー

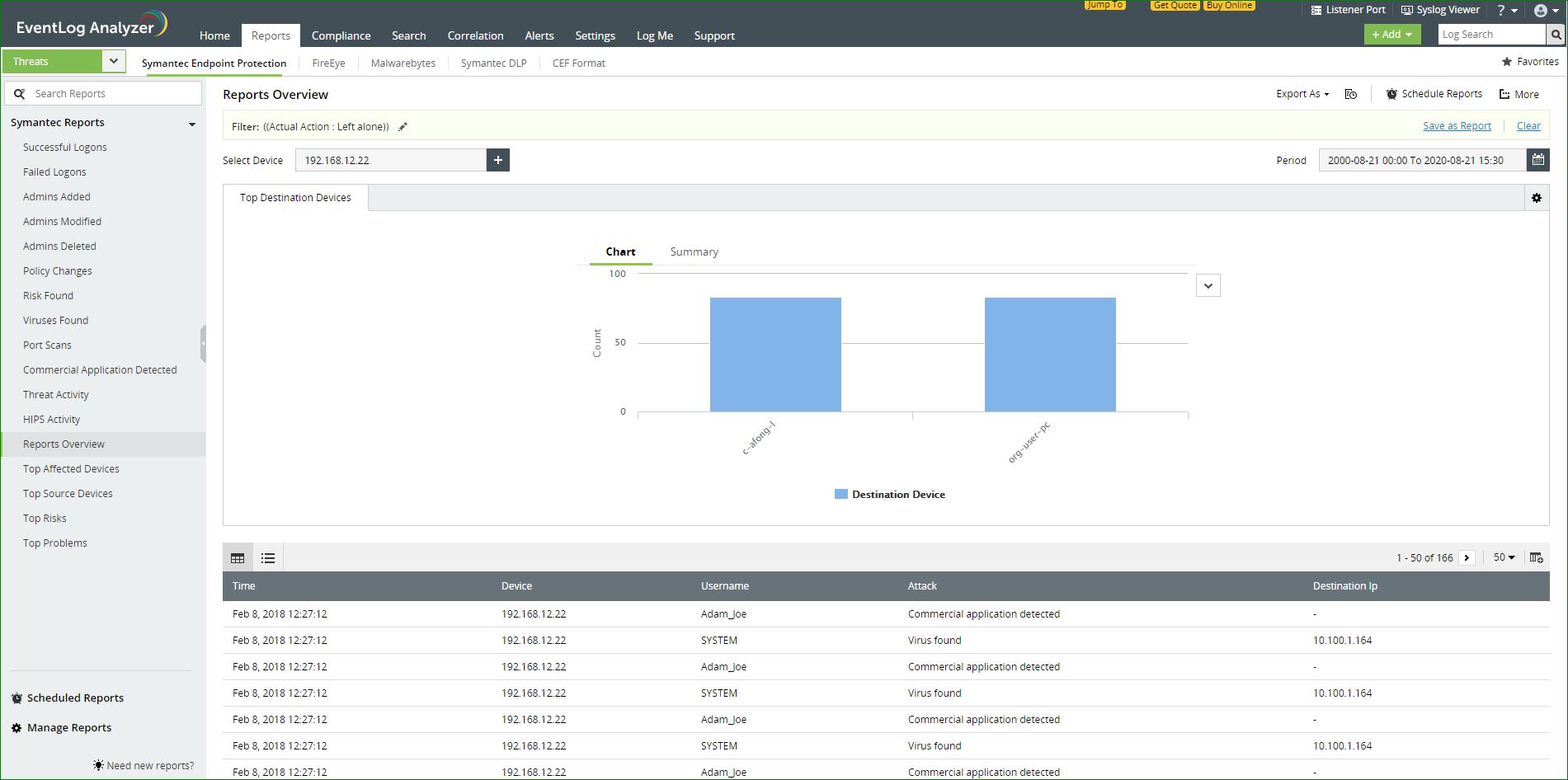

Symantec Endpointソリューションログ分析

レポートは以下の情報を提供します:

- セキュリティリスク

- 検出されたウイルス

- ポート缶

- 商用アプリケーションのインストール

- 脅威アクティビティ

- HIPSアクティビティ

EventLog Analyzerは、上部にレポートも提供します:

- 影響を受けるデバイス

- 送信元のデバイス

- リスク

- 問題

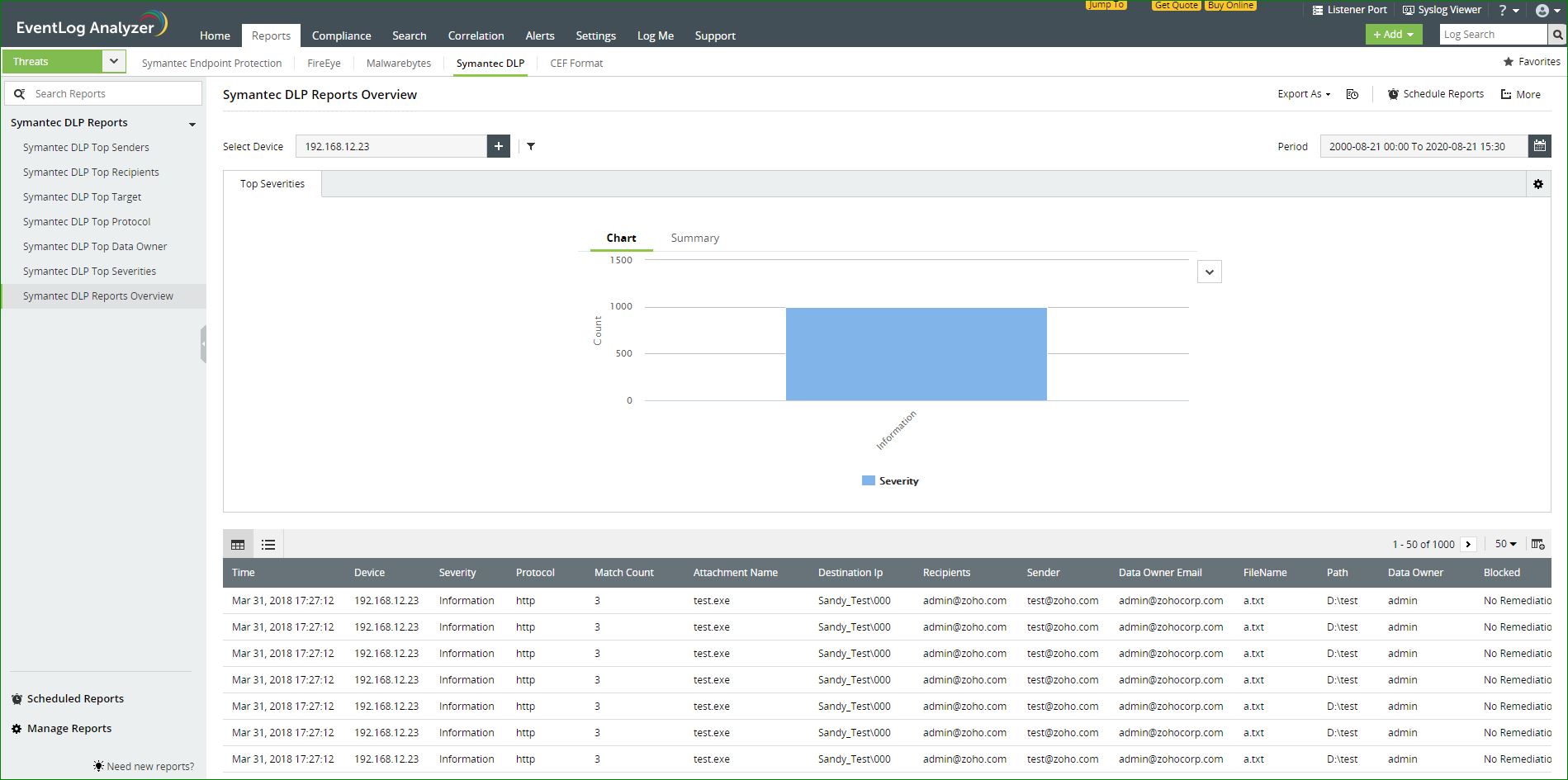

Symantec DLPアプリケーションレポート

レポートは上部に以下の情報を提供します:

- 送信者

- 受信者

- ターゲット

- プロトコル

- データ所有者

- 重大度

概要レポートも提供されます。

Malwarebytesレポート

レポートは以下の情報を提供します:

- 脅威

- エクスプロイト

- ウェブサイト

サンプルレポートも提供されます。

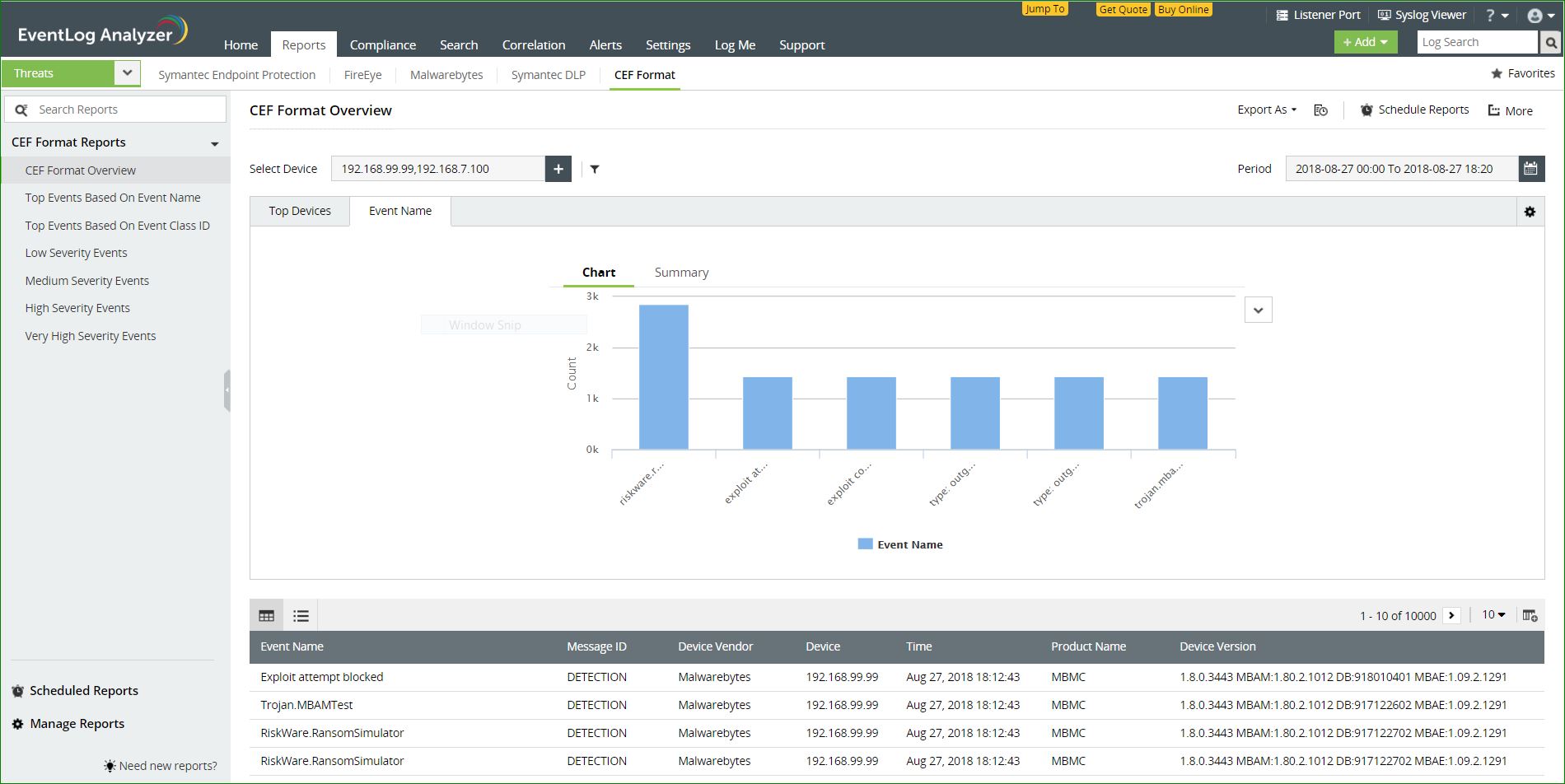

CEF形式レポート

- CEF形式の概要

- 非常に高の深刻度のイベント

- 高深刻度のイベント

- 中程度の深刻度のイベント

- 低深刻度のイベント

- イベントクラスIDに基づく上位イベント

- イベント名に基づく上位イベント